127.0.0.1在企业内网测试中的5个实战场景

今天我想分享一下如何利用127.0.0.1构建一个完整的企业级本地测试环境模拟器,以及它在实际开发中的5个典型应用场景。这个测试环境使用Docker-compose进行容器化部署,三个服务分别运行在独立的容器中,但通过127.0.0.1相互通信。通过127.0.0.1的不同端口来模拟真实生产环境中的服务间调用,大大提高了开发效率。这种本地测试方案既安全又高效,是每个开发者都应该掌握的技能。在内网环

快速体验

- 打开 InsCode(快马)平台 https://www.inscode.net

- 输入框内输入如下内容:

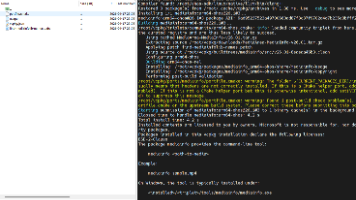

构建一个企业级本地测试环境模拟器,包含:1) 一个模拟用户认证服务(127.0.0.1:8001) 2) 一个模拟产品API服务(127.0.0.1:8002) 3) 一个前端代理服务器(127.0.0.1:8000)。要求实现服务间通信、JWT验证和请求转发功能。提供Docker-compose配置和详细的使用文档。 - 点击'项目生成'按钮,等待项目生成完整后预览效果

在企业开发环境中,127.0.0.1这个特殊的IP地址经常被用于本地测试和开发。今天我想分享一下如何利用127.0.0.1构建一个完整的企业级本地测试环境模拟器,以及它在实际开发中的5个典型应用场景。

-

微服务架构的本地开发测试 搭建一个包含用户认证服务、产品API服务和前端代理服务器的完整环境。通过127.0.0.1的不同端口来模拟真实生产环境中的服务间调用,大大提高了开发效率。

-

API接口的独立测试 将产品API服务运行在127.0.0.1:8002上,可以单独测试API接口而不用启动整个系统。使用Postman等工具直接调用这个地址进行调试非常方便。

-

前后端分离开发 前端开发时可以连接127.0.0.1:8002的模拟API服务,无需等待后端开发完成。代理服务器运行在127.0.0.1:8000,完美模拟生产环境的请求转发流程。

-

JWT认证机制测试 用户认证服务运行在127.0.0.1:8001,可以单独测试JWT的生成、验证和刷新流程。这在开发新的认证功能时特别有用。

-

安全测试和漏洞验证 在内网环境中,可以安全地在127.0.0.1上进行各种安全测试,如SQL注入、XSS攻击等漏洞验证,不会影响生产环境。

这个测试环境使用Docker-compose进行容器化部署,三个服务分别运行在独立的容器中,但通过127.0.0.1相互通信。配置文件中定义了各服务的端口映射、环境变量和依赖关系。

使用文档详细说明了如何启动整个系统:

- 安装Docker和Docker-compose

- 克隆项目代码

- 运行docker-compose up命令

- 访问127.0.0.1:8000开始测试

通过这样的本地测试环境,开发团队可以:

- 快速验证新功能

- 减少对外部环境的依赖

- 提高测试覆盖率

- 缩短开发周期

在实际开发中,我发现使用InsCode(快马)平台可以快速搭建这样的测试环境。平台提供的一键部署功能特别适合这类需要多个服务协同的项目,省去了繁琐的环境配置过程。

对于企业开发团队来说,掌握127.0.0.1的这些实战用法,能显著提升开发效率和测试质量。这种本地测试方案既安全又高效,是每个开发者都应该掌握的技能。

快速体验

- 打开 InsCode(快马)平台 https://www.inscode.net

- 输入框内输入如下内容:

构建一个企业级本地测试环境模拟器,包含:1) 一个模拟用户认证服务(127.0.0.1:8001) 2) 一个模拟产品API服务(127.0.0.1:8002) 3) 一个前端代理服务器(127.0.0.1:8000)。要求实现服务间通信、JWT验证和请求转发功能。提供Docker-compose配置和详细的使用文档。 - 点击'项目生成'按钮,等待项目生成完整后预览效果

更多推荐

已为社区贡献18条内容

已为社区贡献18条内容

所有评论(0)