Unicornscan 全参数详细教程!Kali Linux教程!黑客渗透测试!

Unicornscan 是一款强大的信息收集工具,适用于网络扫描和漏洞测试。通过高效的模块化设计和灵活的参数配置,它为安全研究人员提供了丰富的功能,显著提升网络评估效率。

简介

Unicornscan 是一款免费的开源自动渗透测试工具,可在 GitHub 上获取,它对于安全研究人员收集信息和测试网站和 Web 服务器的安全性非常有用。Unicornscan提供了许多集成工具来对目标系统执行渗透测试。此工具也称为主动 Web 应用程序安全侦察工具。此工具的设计应准确、可扩展、 灵活,适合使用它的用户。根据 GPL 通用公共许可证发布。Unicornscan 提供并执行TCP 和 UDP 网络协议的扫描。对于查找网络发现模式非常有用。用于查找远程主机。Unicornscan 还可以为您提供有关目标操作系统的信息。

特点

- Unicornscan 可以检测异步 TCP 横幅。

- Unicornscan 可以告诉您有关主机上的操作系统、应用程序和系统服务检测的信息。

- Unicornscan 工具能够使用自定义数据集进行侦察。

- Unicornscan 工具支持来自网络的 SQL 关系输出。

- Unicornscan 可以对主机进行 TCP 异步扫描

- Unicornscan 可以对主机进行异步 UDP 扫描。

安装

Kali Linux 默认安装好 unicornscan 工具了。也可以通过以下命令安装

sudo apt install unicornscan使用

fantaip

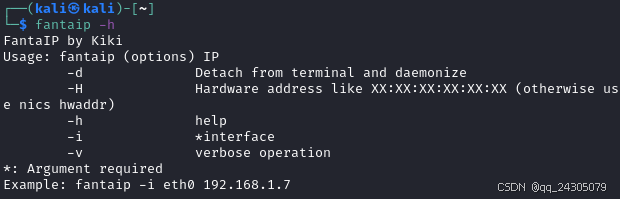

1. -h

帮助

fantaip -h

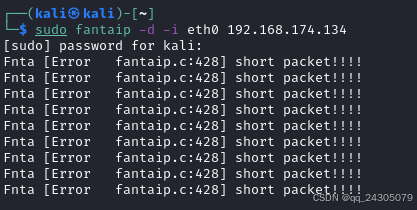

2. -d

从终端分离并守护进程

fantaip -d -i eth0 192.168.174.134

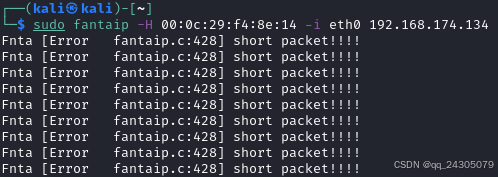

3. -H

硬件地址,如 XX:XX:XX:XX:XX:XX(否则使用 nics hwaddr)

fantaip -H 00:0c:29:f4:8e:14 -i eth0 192.168.174.134

4. -i

接口

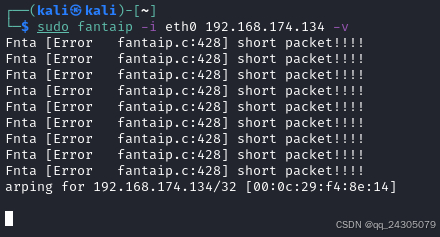

5. -v

详细操作

fantaip -i eth0 192.168.174.134 -v

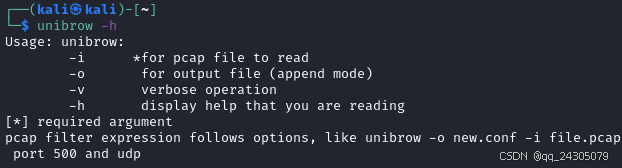

unibrow

1. -h

显示您正在阅读的帮助

unibrow -h

2. -i

用于读取 pcap 文件

3. -o

用于输出文件(附加模式)

4. -v

详细操作

unibrow -i file.pcap -o new.conf -vunicfgtst

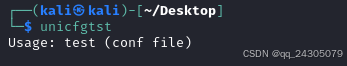

unicfgtst

用法

unicfgtst test.confunicornscan / us

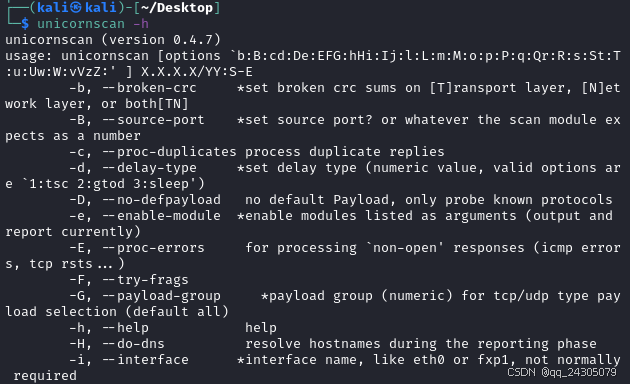

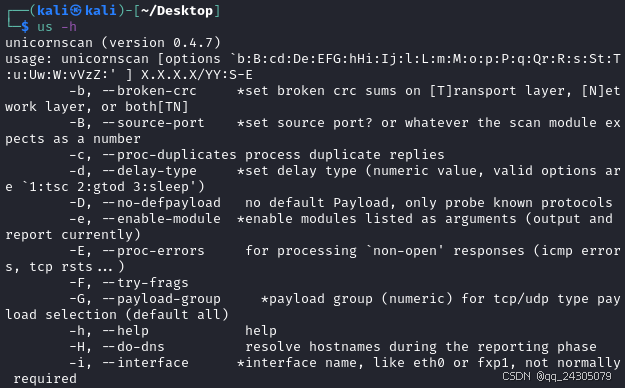

unicornscan 命令也可以简写为 us

1. -h,--help

帮助

unicornscan -h

us -h

2. 常规使用

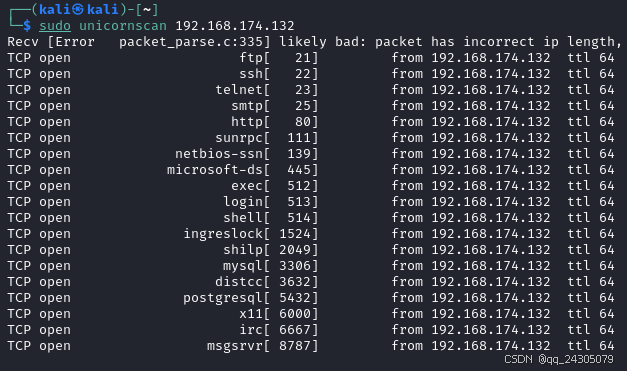

unicornscan 192.168.174.132

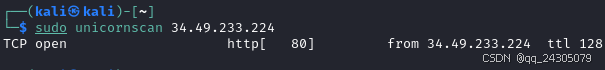

unicornscan 34.49.233.224

3. -b, --broken-crc

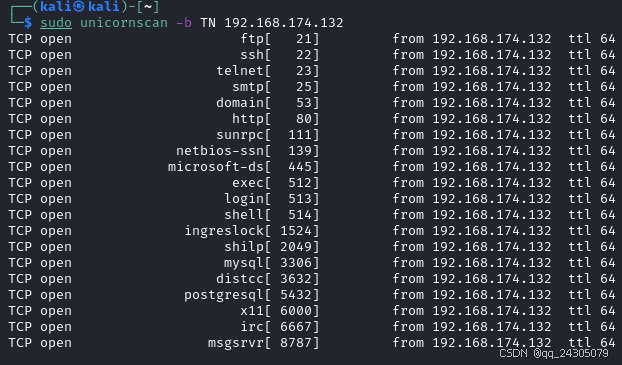

在 [T] 传输层、[N] 网络层或两者上[TN]设置损坏的 crc 总和

破坏以下各层的 CRC 和。N 和 T 有效,并且两者都可以不带分隔符使用,因此 NT 表示网络层和传输层都将具有无效校验和。

unicornscan -b TN 192.168.174.132

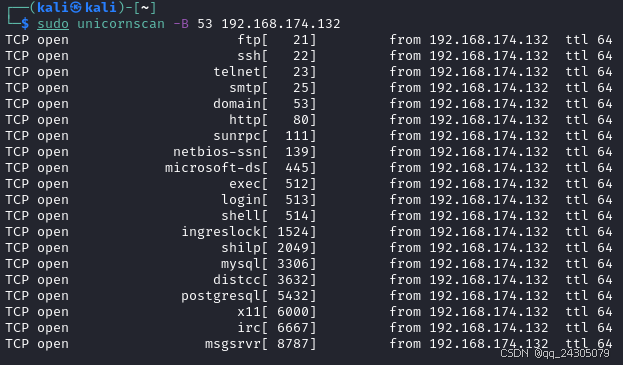

4. -B, --source-port

设置源端口?或扫描模块期望的任何数字

发送数据包的源端口,数值 -1 表示使用随机源端口(默认情况),其他有效设置为 0 到 65535。通常不会使用此选项,但有时从端口 53 扫描到网络中很有用。

unicornscan -B 53 192.168.174.132

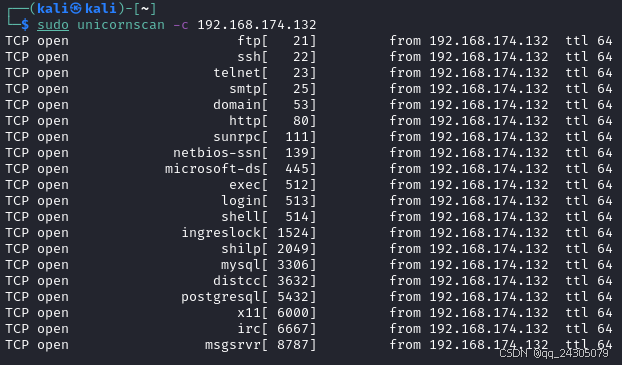

5. -c,--proc-duplicates

处理重复回复

unicornscan -c 192.168.174.132

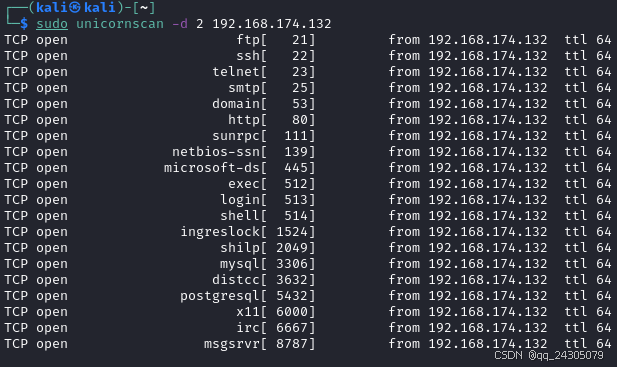

6. -d,--delay-type

设置延迟类型(数字值,有效选项为“1:tsc 2:gtod 3:sleep”)

指定用于 pps 计算的计时器,默认值为可变,将尝试使用适合您所选速率的计时器。但请注意,如果可用,tsc 计时器和 gtod 计时器非常耗费 CPU。如果您要求 unicornscan 在运行时不独占您的系统,请考虑使用睡眠计时器,通常为 3。据观察,高数据包速率需要 tsc 计时器和 gtod 计时器,但这高度依赖于系统,应在每个硬件/平台组合上进行测试。tsc 计时器可能并非在每个 CPU 上都可用。不建议在需要最高精度的扫描中使用睡眠计时器模块。

unicornscan -d 2 192.168.174.132

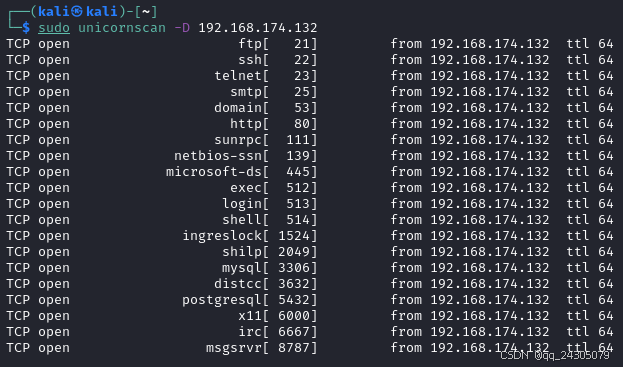

7. -D,--no-defpayload

无默认 Payload,仅探测已知协议

如果找不到默认有效负载,请不要使用。

unicornscan -D 192.168.174.132

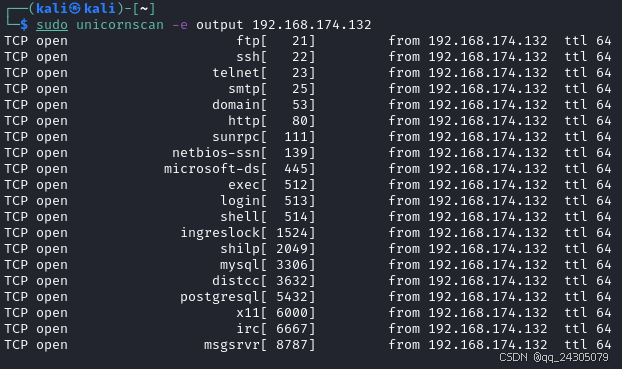

8. -e,--enable-module

启用列为参数的模块(当前 output 和 report)

要激活的模块的逗号分隔列表(注意:有效负载模块不需要显式激活,因为它们默认启用)。例如“pgsqldb,foomod”。

unicornscan -e output 192.168.174.132

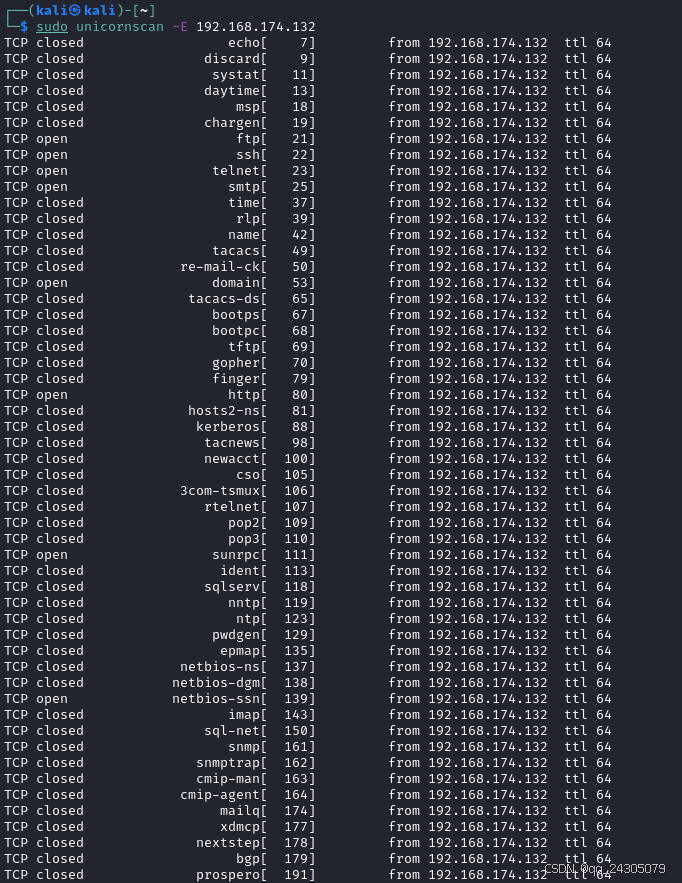

9. -E,--proc-errors

用于处理“非开放”响应(icmp 错误、tcp rsts...)

启用对错误(例如 icmp 错误消息和 reset+ack 消息)的处理。如果设置了此选项,则您将看到可能或不可能指示防火墙存在或其他遗漏信息的响应。

unicornscan -E 192.168.174.132

10. -F,--try-frags

此选项可能不起作用,在修复之前不要使用它。

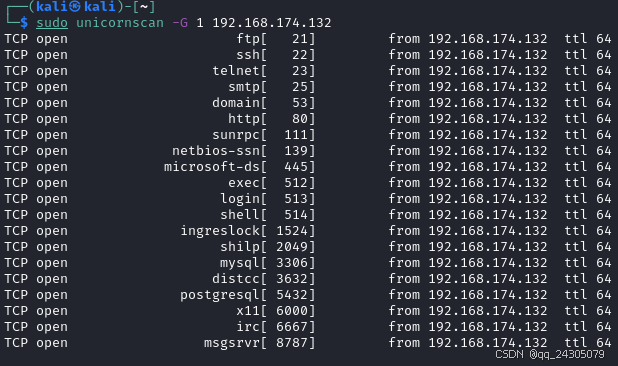

11. -G,--payload-group

payload 组(数字)用于 tcp/udp 类型 Payload 选择(默认全部)

仅从此数字有效载荷组激活有效载荷。默认有效载荷组为 1。

unicornscan -G 1 192.168.174.132

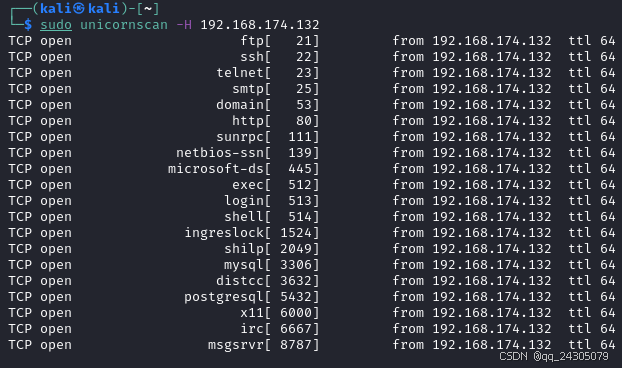

12. -H,--do-dns

在报告阶段解析主机名

在扫描之前和之后解析 DNS 主机名(但不在扫描期间解析,因为这可能会在扫描期间导致多余的虚假响应,尤其是在 UDP 扫描时)。将解析的主机(按解析顺序)是范围的低地址和高地址,最后是每个主机地址,这些主机地址会根据其他扫描选项回复可见的内容。不建议在需要最高精度的扫描期间使用此选项。

unicornscan -H 192.168.174.132

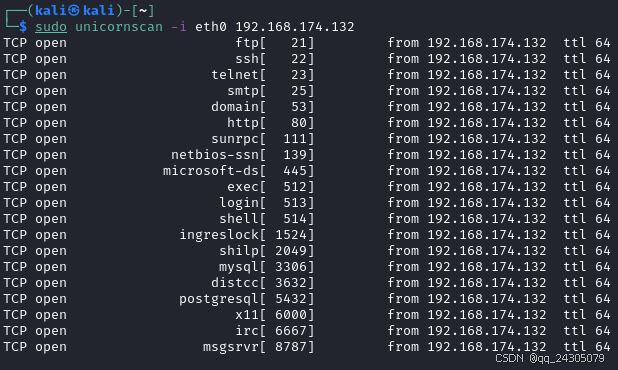

13. -i,--interface

接口名称,如 eth0 或 fxp1,通常不需要

要使用的接口的字符串表示形式,覆盖自动检测。

unicornscan -i eth0 192.168.174.132

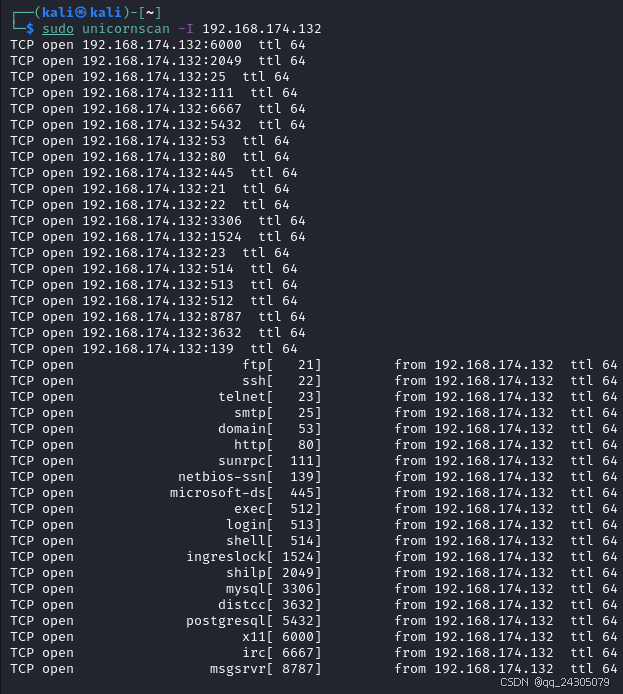

14. -I,--immediate

立即模式,显示我们发现的内容

以某种元报告格式(读作:简洁)立即显示结果。不建议在需要最高精度的扫描期间使用此选项。

unicornscan -I 192.168.174.132

15. -j, --ignore-seq

忽略 `A'll, 'R'eset tcp 标头验证的序列号

表示预期序列忽略级别的字符串。这会影响 tcp 标头有效性检查,通常用于过滤扫描中的噪音。例如,如果您希望看到带有未设置或可能用于其他用途的 ack+seq 的重置数据包,则此选项的适当使用将是 R。A 通常用于更奇特的 tcp 扫描。通常,R 选项与重置扫描相关联。

unicornscan -j A 192.168.174.132

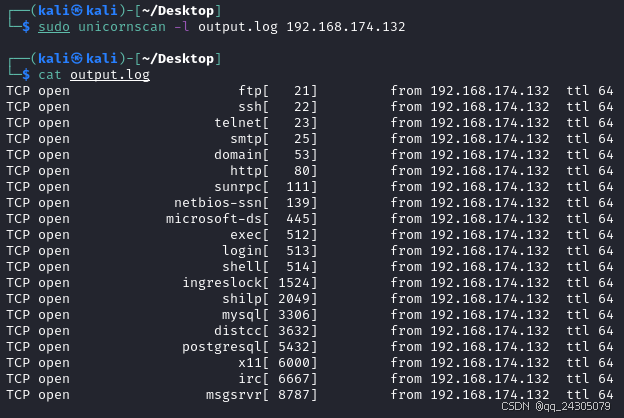

16. -l, --logfile

写入此文件而不是我的终端

指向将转储纯文本的文件的路径,该文本通常会发送到用户终端。此选项的一个限制是,它目前仅记录“主”线程的输出,而不记录发送者和接收者的输出。

unicornscan -l output.log 192.168.174.132

17. -L, --packet-timeout

等待数据包返回的时间(默认 7 秒)

表示在宣布扫描结束之前等待的秒数的数值。对于连接扫描,有时可以调整此选项以获得更准确的结果,或者如果扫描高延迟目标网络;例如。

unicornscan -L 10 192.168.174.132

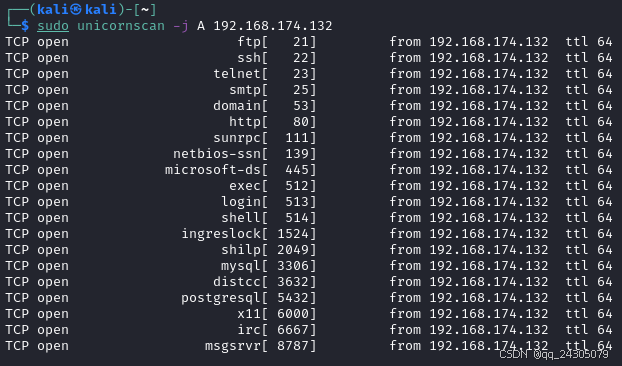

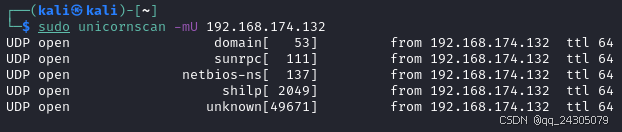

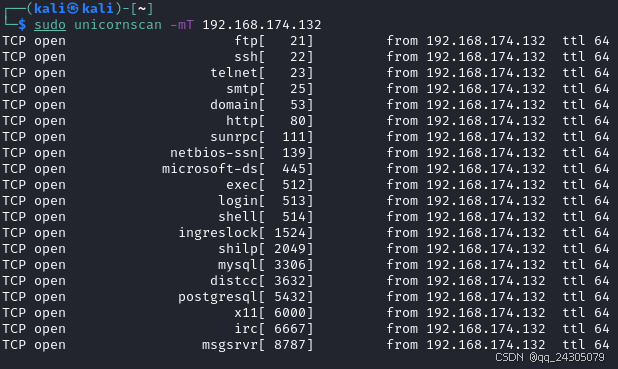

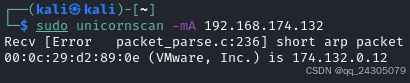

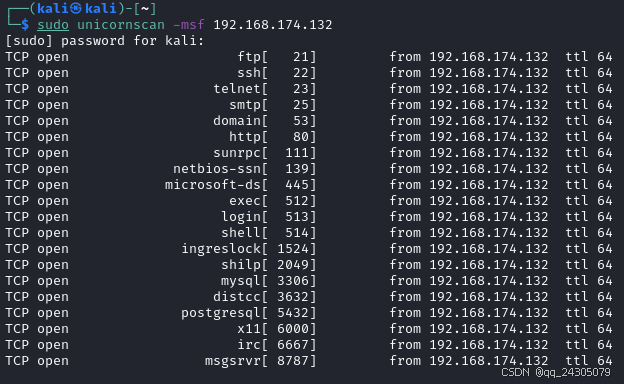

18. -m, --mode

扫描模式,默认为 tcp (syn) 扫描,U 表示 udp,T 表示 tcp `sf' 表示 tcp 连接扫描,A 表示 arp

对于 -mT,您还可以在 T 后指定 tcp 标志,例如 -mTsFpU。这将发送带有(NO Syn|FIN|NO Push|URG)的 tcp syn 数据包。

所需扫描模式的字符串表示。正确的用法包括 U、T、A 和 sf,分别用于 Udp 扫描、Tcp 扫描、Arp 扫描和 Tcp Connect 扫描。

unicornscan -mU 192.168.174.132

unicornscan -mT 192.168.174.132

unicornscan -mA 192.168.174.132

unicornscan -msf 192.168.174.132

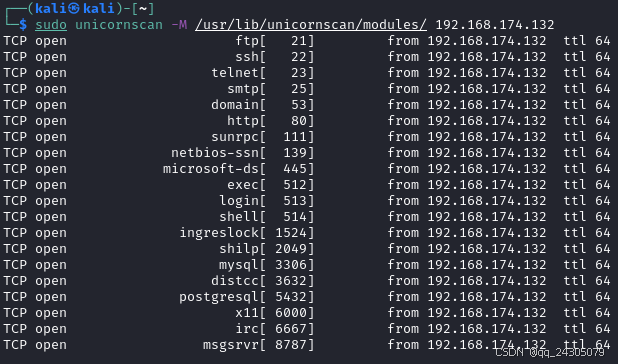

19. -M, --module-dir

模块所在的目录(默认为 /usr/lib/unicornscan/modules)

包含 unicornscan 要搜索的共享对象“模块”的目录路径。

unicornscan -M /usr/lib/unicornscan/modules/ 192.168.174.132

20. -o, --format

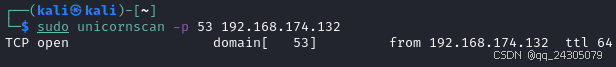

回复显示的格式

21. -p, --ports

要扫描的全局端口(如果未在目标选项中指定)

要扫描的全局端口列表,可以根据每个目标在目标规范中覆盖。

unicornscan -p 53 192.168.174.132

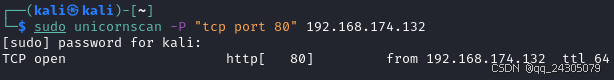

22. -P, --pcap-filter

接收器的额外 pcap 过滤字符串

添加到侦听器默认 pcap 过滤器的 pcap 过滤器字符串(将与正在使用的扫描模式相关联)。

unicornscan -P "tcp port 80" 192.168.174.132

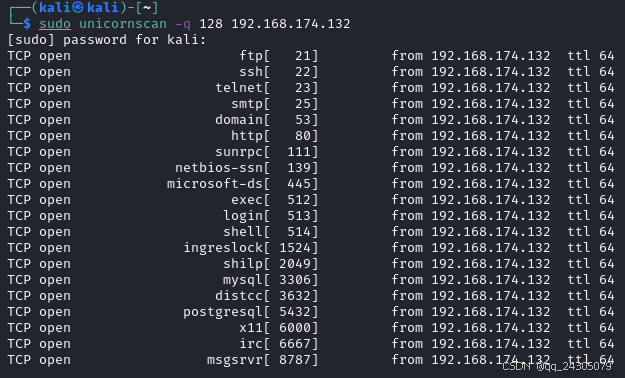

23. -q, --covertness

隐蔽性值从 0 到 255

unicornscan -q 128 192.168.174.132

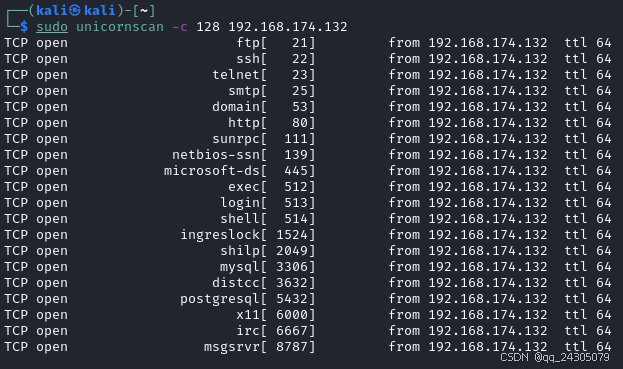

24. -c, --covertness

数字选项,目前不执行任何操作,只是看起来很酷。

unicornscan -c 128 192.168.174.132

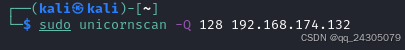

25. -Q, --quiet

不使用输出到屏幕,它会转到其他地方(比如数据库...)

此选项旨在使 unicornscan 玩“安静的游戏”。如果您不熟悉其规则,请咨询其他觉得您烦人的人。

unicornscan -Q 128 192.168.174.132

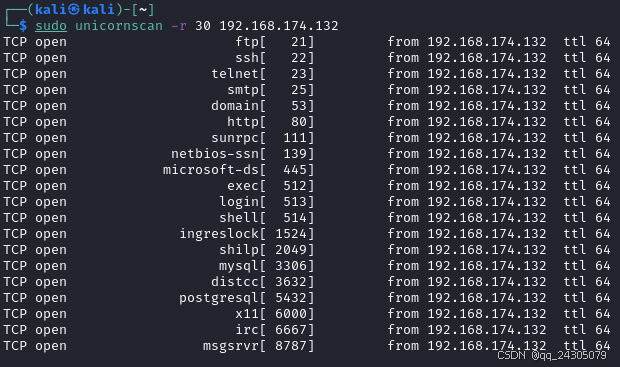

26. -r, --pps

每秒数据包数(总数,不是每个主机,并且数值越高,准确度越低)

这可以说是最重要的选项,它是一个数字选项,包含发送方每秒所需的数据包数。选择太高的速率将导致您的扫描结果不完整。选择太低的速率可能会让您感觉好像正在使用 nmap。

unicornscan -r 30 192.168.174.132

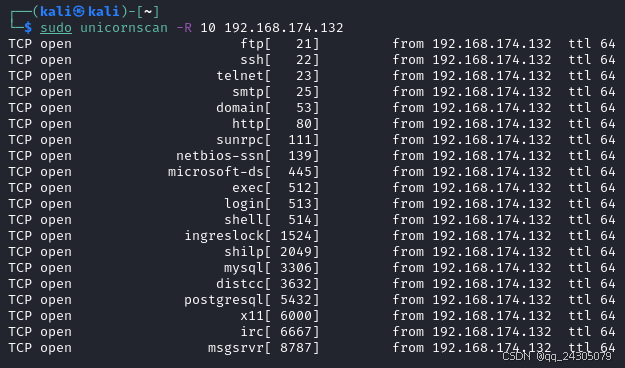

27. -R, --repeats

重复数据包扫描 N 次

完全重复发送方工作负载的次数,此选项旨在提高关键扫描期间或通过高度不可靠的网络进行扫描的准确性。

unicornscan -R 10 192.168.174.132

28. -s, --source-addr

数据包的源地址 `r' 表示随机

用于覆盖侦听器默认接口地址的地址。使用此选项通常需要使用辅助程序 fantaip(1) 来确保回复被路由回侦听器已打开的接口。

unicornscan -s 15 192.168.174.132

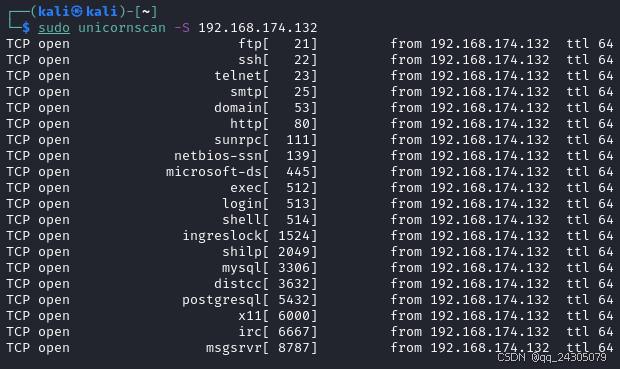

29. -S, --no-shuffle

不打乱端口

unicornscan -S 192.168.174.132

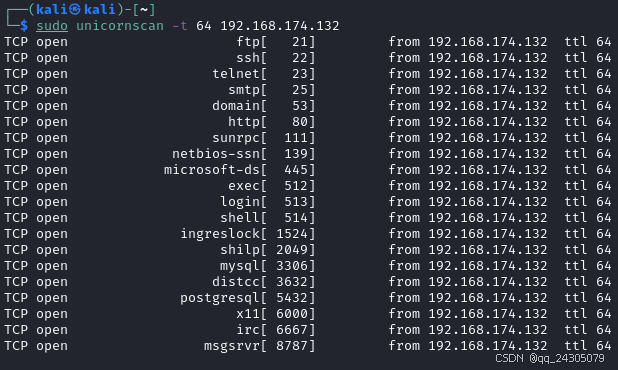

30. -t, --ip-ttl

设置发送数据包的 TTL,如 62 或 6-16 或 r64-128

unicornscan -t 64 192.168.174.132

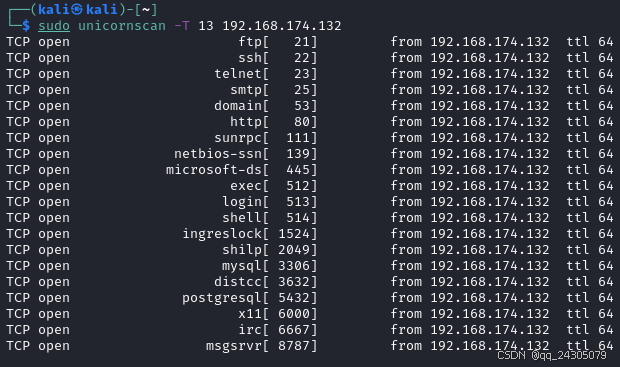

31. -T, --ip-tos

设置发送数据包的 TOS

unicornscan -T 13 192.168.174.132

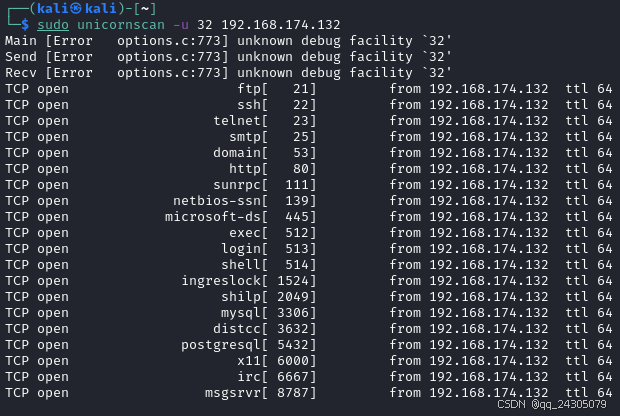

32. -u, --debug

调试掩码

unicornscan -u 32 192.168.174.132

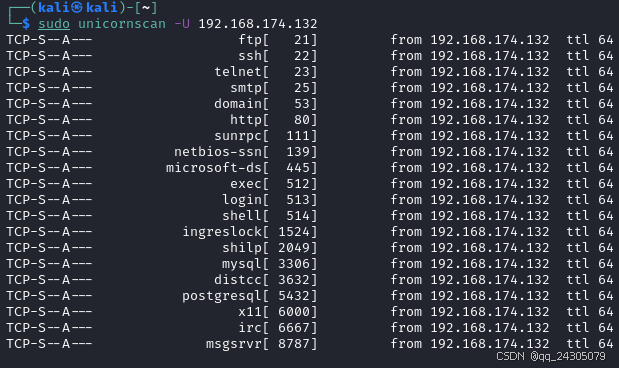

33. -U, --no-openclosed

不说打开或关闭

unicornscan -U 192.168.174.132

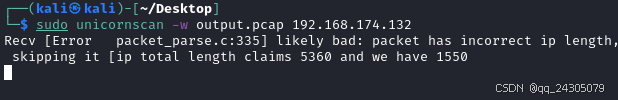

34. -w, --safefile

写入接收数据包的 pcap 文件

unicornscan -w output.pcap 192.168.174.132

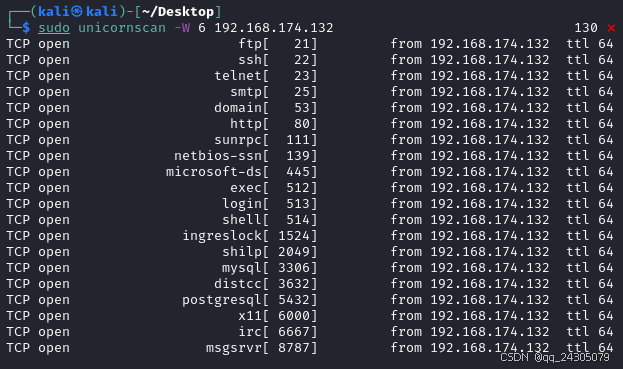

35. -W, --fingerprint

OS 指纹 0=cisco(def) 1=openbsd 2=WindowsXP 3=p0fsendsyn 4=FreeBSD 5=nmap 6=linux 7:strangetcp

unicornscan -W 6 192.168.174.132

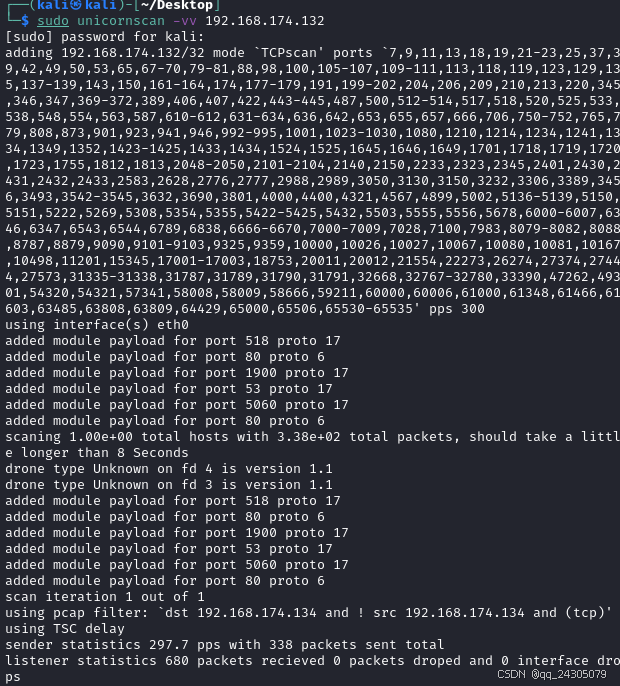

36. -v, --verbose

详细(每次都更详细,因此 -vvvvv 确实很详细)

unicornscan -vv 192.168.174.132

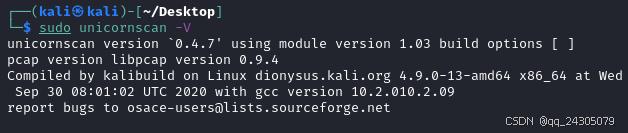

37. -V, --version

显示版本

unicornscan -V

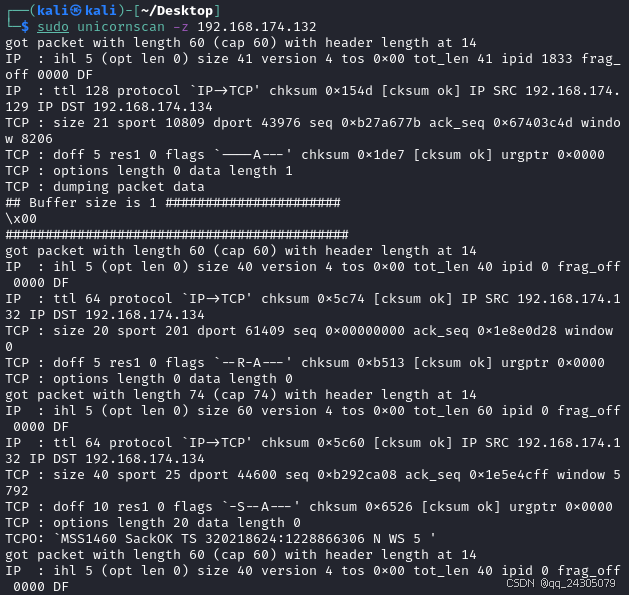

38. -z, --sniff

嗅探类似

unicornscan -z 192.168.174.132

39. -Z, --drone-str

drone 字符串

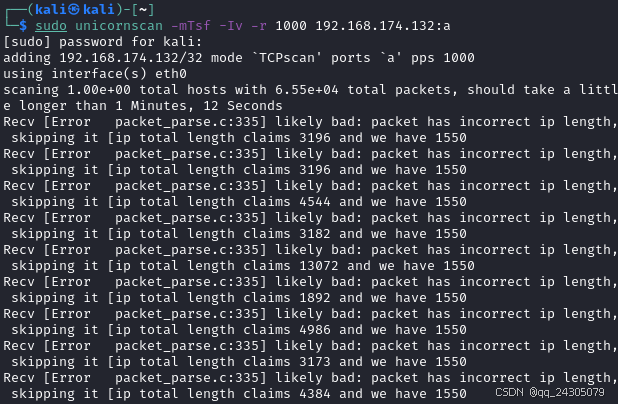

综合使用

unicornscan -mTsf -Iv -r 1000 192.168.174.132:a

unicornscan -i eth0 -Ir 160 -E 192.168.174.0/24:1-4000 192.168.174.1:a

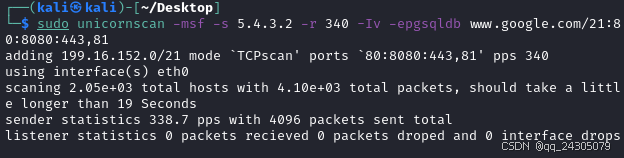

以连接模式运行 unicornscan,其明显的(对于目标)源地址为 5.4.3.2,速率为每秒 340个数据包。结果将在找到时显示 -I 并且输出将是详细的 -v。模块“pgsqldb”将被激活 -epgsqldb,此扫描的目标将是主机 www.domain.tld 所属的 /21 网络,尝试连接到端口 80、8080、443 和 81。

unicornscan -msf -s 5.4.3.2 -r 340 -Iv -epgsqldb www.google.com/21:80:8080:443,81

总结

Unicornscan 是一款强大的信息收集工具,适用于网络扫描和漏洞测试。通过高效的模块化设计和灵活的参数配置,它为安全研究人员提供了丰富的功能,显著提升网络评估效率。

在此特别强调,本教程仅在合法授权的情况下进行测试和研究,请勿用于其他用途。未经授权使用此类工具可能会侵犯他人隐私,触犯相关法律,任何因此引发的法律或利益纠纷与本人无关。

欢迎各位大佬,小白来找我交流。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)