构建C#基于httpHandlers的防盗链系统项目

HTTPHandlers是.NET框架中用于处理Web请求的组件。每个HTTPHandler都是一个实现了接口的类。它负责处理请求并返回响应给客户端。HTTPHandlers可以看作是IIS(Internet Information Services)和ASP.NET之间的桥梁,允许开发者以编程方式控制和处理请求。HTTPHandlers通常用于实现特定的请求处理逻辑,例如文件下载、动态内容生成或

简介:在互联网安全领域,防盗链系统通过C#和httpHandlers技术来保护网站资源,如图片、视频和音频文件,不被非法使用。本文详细阐述了实现防盗链系统的关键技术点,包括检查HTTP请求的来源(Referer)、限制IP地址访问、令牌验证和使用HttpModule等策略。并提供了一个C#自定义HttpHandler类的实现案例,以及如何在web.config中注册HttpHandler以处理特定资源的请求。通过这些方法,网站可以有效地防止资源盗链,同时保持用户体验的流畅。

1. 防盗链系统概念与重要性

在互联网信息资源日益丰富的今天,资源的合理分配与保护显得尤为重要。其中,防盗链系统作为一种常见的网络资源保护技术,它通过验证请求来源的真实性来防止非法分享和盗用链接。防盗链系统的重要性主要体现在保护内容提供商的利益,保证带宽资源不被滥用,以及维护网络资源的有序管理。

1.1 防盗链概念解析

防盗链系统,顾名思义,就是一套用于阻止未经授权访问的机制。它通常通过HTTP请求头部的某些特定字段来判断请求是否合法。如果检测到请求不是来自合法的来源,则系统将拒绝访问,返回错误信息或者空数据。

1.2 防盗链系统的重要性

在数字时代,内容的非法复制和传播对原创者和合法分发商造成了巨大损害。因此,实施防盗链系统,不仅可以阻止那些盗用链接的非授权访问,还可以为内容提供者节省带宽成本,并帮助维护了内容的版权和市场价值。此外,对维护正常的网络秩序和促进网络经济的健康发展也具有重要意义。

2. HTTPHandlers工作原理与应用

2.1 HTTPHandlers概述

2.1.1 HTTPHandlers定义与作用

HTTPHandlers是.NET框架中用于处理Web请求的组件。每个HTTPHandler都是一个实现了 System.Web.IHttpHandler 接口的类。它负责处理请求并返回响应给客户端。HTTPHandlers可以看作是IIS(Internet Information Services)和ASP.NET之间的桥梁,允许开发者以编程方式控制和处理请求。

HTTPHandlers通常用于实现特定的请求处理逻辑,例如文件下载、动态内容生成或是特定资源的访问控制。在防盗链系统中,HTTPHandlers可以用来验证请求来源的合法性,从而控制对敏感资源的访问。

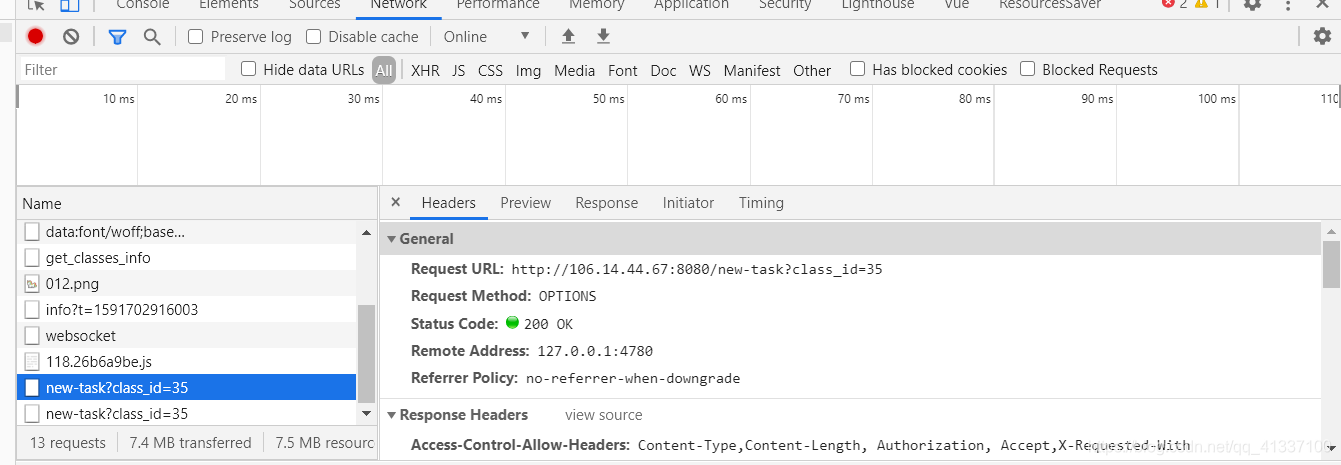

2.1.2 HTTPHandlers与IIS的关系

虽然HTTPHandlers是.NET框架的组成部分,但它们与IIS紧密集成。IIS在接收到Web请求时,会根据请求的URL和配置文件(如web.config)来决定哪一个HTTPHandler来处理该请求。开发者通过在web.config中注册自定义的HTTPHandler,可以灵活地扩展IIS的功能,实现定制化的请求处理逻辑。

2.2 HTTPHandlers工作流程

2.2.1 请求处理流程

当HTTP请求到达IIS服务器时,IIS会根据请求的URL来确定处理该请求的HTTPHandler。这包括以下步骤:

- 客户端发送请求到IIS。

- IIS读取请求的URL并根据web.config或其他配置文件中的设置找到对应的HTTPHandler。

- 如果没有找到合适的HTTPHandler,请求会由IIS默认的HTTPHandler处理,通常是aspnet_isapi.dll。

- 一旦找到合适的HTTPHandler,IIS会创建该Handler的实例,并将请求和响应对象传递给它。

- HTTPHandler处理请求并生成响应。

- 响应被发送回客户端,HTTPHandler完成任务并被销毁。

2.2.2 响应生成机制

HTTPHandler生成响应的过程涉及到了解请求、执行业务逻辑和输出结果。具体步骤如下:

- 接收请求:HTTPHandler首先从

HttpContext对象中接收请求信息。 - 请求处理:根据应用程序的具体需求,HTTPHandler执行业务逻辑处理请求,例如验证用户身份、执行数据查询等。

- 响应输出:处理完毕后,HTTPHandler通过

HttpContext.Response对象输出响应信息。 - 关闭连接:一旦响应内容发送完毕,HTTPHandler关闭连接,释放资源。

2.3 HTTPHandlers在防盗链系统中的应用

2.3.1 请求验证流程

HTTPHandlers在防盗链系统中的作用是验证请求的合法性。具体实现流程如下:

- 用户请求资源链接时,请求首先到达IIS。

- IIS根据URL和配置文件将请求路由到负责防盗链的HTTPHandler。

- HTTPHandler读取请求头中的信息,如

Referer字段,用以判断请求来源。 - HTTPHandler验证来源是否合法,这可能涉及查询白名单或检测是否是内部系统发出的请求。

- 如果来源验证通过,则允许访问资源,并将资源返回给客户端;如果验证失败,则返回错误信息或重定向到其他页面。

2.3.2 防盗链策略的实施

实施防盗链策略时,HTTPHandler中会包含一系列的规则和逻辑来确保请求的有效性。这包括:

- 防盗链规则设置:开发者可以在web.config中预定义一些规则来限制非法请求,比如限制特定域名的访问。

- 策略执行:HTTPHandler在执行过程中,根据这些规则来判断请求是否合法。

- 日志记录:对于所有通过和拒绝的请求,HTTPHandler可以记录详细的日志信息,以便事后分析。

- 异常处理:当请求验证失败时,HTTPHandler需提供友好的错误提示,并可选择记录异常详情。

HTTPHandlers提供了一种灵活的方式来处理和控制Web请求,使得在防盗链系统的实现中具有重要的应用价值。通过上述流程和机制,可以有效地防止非法资源访问,保护网站的安全和数据的完整。

3. 防盗链系统关键实现点

随着互联网技术的飞速发展,内容盗链现象日益猖獗,它不仅侵犯了内容提供者的权益,还可能引起数据泄露、带宽浪费等一系列问题。因此,构建一个高效的防盗链系统显得尤为关键。本章节将深入探讨防盗链系统中的关键技术点,包括来源验证技术、IP地址限制技术和令牌验证技术。

来源验证技术

来源验证技术是防盗链系统中最为核心的验证方式之一。通过检查请求的来源网站是否被授权,系统能够有效阻止未授权的资源访问。这种验证通常通过HTTP请求头中的Referer字段来实现。

3.1.1 参考来源验证原理

参考来源验证依赖于HTTP协议中的Referer头,该头信息包含发起请求的上一个页面的URL。通过分析这个URL,防盗链系统可以判断出请求是否来自合法的来源站点。

3.1.2 实现来源验证的方法

实现来源验证通常涉及以下步骤:

- 服务器端程序需要读取并解析HTTP请求头中的Referer字段。

- 然后,将获取到的Referer信息与预设的白名单或黑名单进行匹配。

- 如果Referer字段不匹配,则判定为非法请求,拒绝服务;反之,则继续处理请求。

下面是一个简单的ASP.NET伪代码示例,演示如何实现来源验证:

public class RefererValidationModule : IHttpModule

{

private List<string> _whitelist;

public RefererValidationModule()

{

// 初始化白名单,存储合法来源的域名或路径

_whitelist = new List<string> { "https://www.example.com", "https://blog.example.com" };

}

public void Dispose() { }

public void Init(HttpApplication context)

{

context.PreRequestHandlerExecute += OnPreRequestHandlerExecute;

}

private void OnPreRequestHandlerExecute(object sender, EventArgs e)

{

HttpApplication application = (HttpApplication)sender;

HttpContext context = application.Context;

// 获取请求头中的Referer字段

string referer = context.Request.UrlReferrer.ToString();

// 判断Referer是否在白名单中

if (!_whitelist.Any(white => referer.StartsWith(white)))

{

// 如果不在白名单中,则返回403禁止访问

context.Response.StatusCode = 403;

context.Response.End();

}

}

}

该示例中,服务器端创建了一个名为 RefererValidationModule 的HTTP模块,该模块会在每个请求执行之前检查Referer头,并判断是否属于白名单中的网站。如果不是,则拒绝访问并返回403状态码。

IP地址限制技术

IP地址限制技术是另一种常见的防盗链方式。通过限制特定IP地址或IP地址范围对资源的访问,从而避免资源被非法访问。

3.2.1 IP限制的原理与策略

IP限制技术通常利用防火墙规则或服务器配置来实现。它通过设定白名单或黑名单的IP地址或IP段来控制访问权限。

3.2.2 IP限制技术的实现细节

在IIS中,可以通过配置Web服务器来实现IP限制。例如,在 web.config 文件中设置如下规则:

<system.webServer>

<security>

<ipSecurity allowUnlisted="false">

<clear />

<add allowed="true" subnetMask="255.255.255.255" IP_ADDRESS="127.0.0.1" />

<!-- 其他IP限制规则 -->

</ipSecurity>

</security>

</system.webServer>

上述配置中, <ipSecurity> 节点用于定义IP地址限制规则。其中 allowed 属性表示该IP是否允许访问, IP_ADDRESS 用于指定IP地址。通过设置 allowUnlisted 属性为 false ,服务器将只允许白名单中列出的IP地址访问。

令牌验证技术

令牌验证技术是利用密钥或令牌来验证请求合法性的一种方式。通常在资源请求时,客户端需要提供一个预先由服务器端生成的令牌,以证明其有权访问资源。

3.3.1 令牌验证原理

令牌验证的工作原理涉及客户端和服务器端的密钥共享机制。服务器在处理请求时,会验证请求中的令牌是否有效,从而决定是否处理该请求。

3.3.2 令牌技术的实践应用

在实际应用中,令牌验证通常需要在服务器端生成令牌,并将令牌与资源请求进行绑定。下面是一个使用.NET Core框架实现令牌验证的示例:

public class TokenValidationMiddleware

{

private readonly RequestDelegate _next;

private readonly string _secretKey;

public TokenValidationMiddleware(RequestDelegate next, string secretKey)

{

_next = next;

_secretKey = secretKey;

}

public async Task Invoke(HttpContext context)

{

var token = context.Request.Query["token"];

// 验证token的有效性

if (IsValidToken(token, _secretKey))

{

await _next.Invoke(context);

}

else

{

context.Response.StatusCode = 401;

await context.Response.WriteAsync("Invalid token");

}

}

private bool IsValidToken(string token, string secretKey)

{

// 这里应该有验证token的逻辑,例如使用密钥解密token并验证其有效性

// 本示例仅提供框架,具体实现依赖于具体的安全策略

return true;

}

}

在上述代码中, TokenValidationMiddleware 中间件被用于请求处理管道中。在 Invoke 方法中,中间件会检查请求中是否包含token参数,并进行验证。如果token验证通过,则请求继续传递;否则,返回401未授权状态。

通过上述介绍和示例代码,我们了解了防盗链系统中的关键实现技术:来源验证、IP地址限制和令牌验证。在第四章,我们将详细介绍如何通过创建自定义的HttpHandler来实现这些防盗链技术。

4. 自定义HttpHandler实现

4.1 创建自定义HttpHandler

4.1.1 设计思路与步骤

在构建一个防盗链系统时,自定义HttpHandler是核心组件之一。设计思路涉及到识别与验证请求,确保资源访问的合法性。设计时需要遵循以下步骤:

- 分析需求: 明确在防盗链系统中需要实现的功能,如URL验证、令牌校验、IP限制等。

- 创建项目: 初始化一个类库项目,添加对

System.Web的引用。 - 设计HttpHandler类: 继承

System.Web.IHttpHandler接口,实现ProcessRequest和IsReusable方法。 - 实现验证逻辑: 在

ProcessRequest方法中编写请求验证和响应逻辑。 - 配置web.config: 通过配置文件将自定义的HttpHandler与特定请求关联。

- 测试与调试: 在开发环境中测试HttpHandler的功能,并进行必要的调试。

public class Custom防盗链HttpHandler : IHttpHandler {

public void ProcessRequest(HttpContext context) {

// 验证逻辑,如IP限制、来源验证等

}

public bool IsReusable {

get {

// 该handler是否可被再次使用

}

}

}

4.1.2 编写HttpHandler类

在 ProcessRequest 方法中,我们首先获取请求的相关信息,如请求的URL、查询字符串、IP地址等,然后根据业务需求实施验证逻辑。

public void ProcessRequest(HttpContext context) {

HttpRequest request = context.Request;

HttpResponse response = context.Response;

// 获取请求的文件名

string requestingFile = context.Request.Url.Segments.Last();

// IP限制逻辑(示例)

if (IsIpBlocked(request)) {

response.StatusCode = 403;

response.End();

return;

}

// 来源验证逻辑(示例)

if (!IsRefererValid(request)) {

response.StatusCode = 403;

response.End();

return;

}

// 令牌验证逻辑(示例)

if (!IsTokenValid(request)) {

response.StatusCode = 403;

response.End();

return;

}

// 如果所有验证均通过,则正常处理请求

response.Write("允许访问");

}

private bool IsIpBlocked(HttpRequest request) {

// 实现IP限制逻辑

return false;

}

private bool IsRefererValid(HttpRequest request) {

// 实现来源验证逻辑

return true;

}

private bool IsTokenValid(HttpRequest request) {

// 实现令牌验证逻辑

return true;

}

4.2 自定义HttpHandler中的逻辑处理

4.2.1 请求处理逻辑

在自定义HttpHandler中,请求处理逻辑是核心。它包含了对请求进行验证的所有代码。在示例代码中,我们首先进行了IP地址的限制检查,然后是来源URL的验证,最后是令牌验证。

4.2.2 响应输出逻辑

根据请求验证的结果,HttpHandler将输出相应的响应。若请求验证失败,它将设置适当的HTTP状态码,并结束响应。如果所有验证均通过,则输出允许访问的信息。

4.3 自定义HttpHandler与防盗链系统

4.3.1 集成到系统中的方法

将自定义的HttpHandler集成到防盗链系统中,通常需要在web.config文件中进行配置。配置的方式是将特定的URL模式映射到自定义的HttpHandler类上。

<system.web>

<httpHandlers>

<add path="*.*" verb="*" type="Namespace.Custom防盗链HttpHandler, AssemblyName" validate="false"/>

</httpHandlers>

</system.web>

4.3.2 调试与优化策略

在自定义HttpHandler开发完成后,进行充分的单元测试和集成测试是至关重要的。确保各种边界条件下的验证逻辑都能正确执行,并对性能进行评估,优化关键路径的执行效率。

调试通常在开发环境中通过设置断点和日志记录来完成,而优化策略可能会涉及代码剖析、缓存验证结果、异步处理等高级技术。

// 使用缓存优化

if (Cache["RequestValidation_" + context.Request.RawUrl] != null) {

response.Write(Cache["RequestValidation_" + context.Request.RawUrl]);

} else {

// 执行验证逻辑

// 将结果缓存

Cache.Insert("RequestValidation_" + context.Request.RawUrl, responseText, null, DateTime.Now.AddMinutes(1), TimeSpan.Zero);

}

通过本章节介绍,您可以了解到如何在防盗链系统中实现和应用自定义HttpHandler。自定义HttpHandler提供了极高的灵活性,使开发者能够精确控制对Web请求的处理。下一章节将讨论如何注册和配置HttpHandlers,以及如何根据防盗链策略进行配置和维护。

5. httpHandlers注册与配置

5.1 HttpHandlers的配置方法

5.1.1 配置文件的作用与结构

配置文件在IIS中扮演着至关重要的角色,它允许开发者和管理员自定义服务器的行为,而不必每次都通过代码进行修改。在IIS中,最常见的配置文件就是 web.config ,它包含了针对ASP.NET应用程序的一系列配置指令。

配置文件的结构通常包括 <configuration> 作为根元素,下级包含不同的配置节(sections),例如 <system.web> 、 <system.webServer> 等,它们包含了诸如认证、授权、会话状态、缓存等设置。对于HttpHandlers来说,关键的配置节位于 <system.web> 部分。

5.1.2 如何在web.config中配置HttpHandlers

配置HttpHandlers,主要是通过在 web.config 文件中添加特定的配置信息来实现的。具体步骤如下:

- 打开或创建你的Web应用程序根目录下的

web.config文件。 - 在

<configuration>下的<system.web>部分添加或修改<httpHandlers>部分。 - 通过

add元素指定要处理的URL模式,并将这些请求映射到对应的处理器类。

下面是一个简单的例子,展示如何在 web.config 中注册一个自定义的HttpHandler:

<configuration>

<system.web>

<httpHandlers>

<add verb="*" path="*.myext" type="MyNamespace.MyCustomHandler, MyAssemblyName"/>

</httpHandlers>

</system.web>

</configuration>

在这个例子中,所有的 .myext 文件将被 MyNamespace.MyCustomHandler 类处理,该类位于 MyAssemblyName 程序集中。

5.1.3 代码块逻辑分析

verb="*"表示该处理器会处理所有HTTP动词的请求。path="*.myext"定义了一个匹配模式,它将匹配所有以.myext结尾的请求。type="MyNamespace.MyCustomHandler, MyAssemblyName"指定了处理请求的HttpHandler类和它所在的程序集名称。这里MyNamespace是包含HttpHandler类的命名空间,MyCustomHandler是类名,而MyAssemblyName是包含该类的程序集名称。

5.2 防盗链策略的配置

5.2.1 配置防盗链规则

实现防盗链的一个关键策略是在服务器配置中设置对特定请求的验证逻辑。这可以通过在 web.config 中配置特定的规则来实现。

例如,你可能希望所有请求图片或视频文件的请求首先验证其来源是否被授权。规则的配置可能如下:

<configuration>

<system.web>

<httpModules>

<add name="AntiLeachModule" type="AntiLeachModule.AntiLeachModule"/>

</httpModules>

</system.web>

</configuration>

在这个配置中,我们添加了一个名为 AntiLeachModule 的HttpModule,它将用于执行防盗链逻辑。这需要你在应用程序中编写相应的模块逻辑。

5.2.2 配置验证逻辑与参数

在 web.config 中,除了注册处理器,还可以添加参数以供处理器使用。这些参数可以在处理器内部进行读取,用来定制其行为。

<configuration>

<appSettings>

<add key="ValidRefererList" value="http://example.com, http://myfriend.com"/>

</appSettings>

</configuration>

在这里, ValidRefererList 是一个应用程序设置项,它包含了被授权的域名列表。你的处理器将读取这个列表,以验证传入请求的引用页面是否合法。

5.3 部署与维护

5.3.1 部署HttpHandlers的步骤

部署自定义的HttpHandlers通常涉及以下步骤:

- 编译你的自定义HttpHandler代码,并生成相应的DLL文件。

- 将生成的DLL文件部署到Web应用程序的

bin目录下。 - 修改

web.config文件,添加对应的<httpHandlers>配置。 - 重启IIS或应用程序池,以使配置生效。

- 测试配置是否按预期工作,确保处理器正确处理请求。

5.3.2 系统维护与更新策略

在部署HttpHandlers后,还需要制定一套维护和更新策略:

- 定期检查

web.config文件,确认配置没有被意外更改或破坏。 - 监控服务器日志,寻找与HttpHandlers相关的任何错误或异常。

- 更新HttpHandlers时,先在测试环境中进行,确保新的更改不会引入任何问题。

- 在部署更新到生产环境之前,充分测试新版本的HttpHandlers,以保证其与应用程序的兼容性。

- 如果服务器有多个应用程序使用相同的HttpHandlers,考虑使用应用程序池级别的配置来管理这些处理器,以增强配置的可重用性。

通过以上步骤和策略,可以确保防盗链系统的HttpHandlers长期稳定地运行。

6. 防盗链系统的性能优化与安全增强

6.1 防盗链系统的性能优化

6.1.1 性能优化概述

防盗链系统的性能优化是确保系统高效运行和快速响应的关键。它不仅能够提升用户体验,还可以减少服务器资源的浪费。在实现性能优化时,需关注资源使用效率、响应时间以及系统稳定性等多个维度。

6.1.2 常用性能优化策略

缓存机制

缓存是提升性能最直接有效的手段。通过缓存请求的元数据和处理结果,可以大幅减少对后端服务的请求次数。在防盗链系统中,可以实现对验证令牌的缓存,避免对相同请求的重复验证。

异步处理

异步处理机制可以防止因单个请求处理耗时而阻塞其他请求。在HttpHandlers中,可以实现异步的请求处理逻辑,以充分利用服务器资源。

负载均衡

负载均衡可以将请求分发到多个服务器上,减少单个服务器的压力。对于高流量的网站,合理的负载均衡策略是提高系统吞吐量、保证高可用性的基础。

6.1.3 性能监控与调优

性能监控是性能优化过程中的重要环节。通过监控系统性能指标(如CPU、内存、I/O等),及时发现瓶颈并进行调整。调优则是一个持续的过程,需根据实际运行情况不断调整参数和策略。

6.2 防盗链系统的安全增强

6.2.1 安全增强概述

防盗链系统的安全增强是指通过一系列技术手段和策略来提高系统的安全防护能力,防止恶意用户绕过防盗链验证机制。

6.2.2 安全验证技术

多因素验证

多因素验证结合了多种验证技术,如令牌验证、IP地址限制、用户身份验证等,大大提高了验证的安全性。

请求签名机制

请求签名机制通过对请求参数进行签名,确保请求在传输过程中未被篡改。在服务器端,对签名进行校验,从而确保请求的合法性。

6.2.3 安全日志与审计

安全日志记录了所有请求的详细信息,包括时间、IP地址、请求内容等。通过定期审计安全日志,可以发现潜在的安全威胁和异常行为。

6.2.4 安全更新与维护

及时更新系统和相关安全组件,修补已知漏洞,是提升系统安全性的必要手段。同时,保持对新兴安全威胁的关注和预防,确保系统能够抵御未来的攻击。

6.3 综合案例分析

6.3.1 案例背景

结合实际案例,展示一个成功实现防盗链系统的项目。该项目采用了性能优化与安全增强措施,并详细分析实施过程。

6.3.2 实施过程与效果评估

实施过程

-

性能优化

- 实施缓存机制:成功减少了大量重复请求的验证过程。

- 引入异步处理:改善了高并发下的处理能力。

- 负载均衡部署:有效提升了系统处理峰值流量的能力。 -

安全增强

- 实现多因素验证:增加了系统的安全性。

- 引入请求签名:提升了请求验证的可靠性。

效果评估

- 性能评估 :通过性能监控工具,记录了系统的响应时间和资源使用情况,对比优化前后的数据,展示了显著的性能提升。

- 安全评估 :通过安全审计和日志分析,发现并修复了安全漏洞,未发生绕过防盗链验证的事件。

6.3.3 经验总结与展望

本次案例成功展示了防盗链系统的性能优化和安全增强的综合应用,对类似项目有重要的参考价值。未来的工作重点在于持续关注新技术和威胁,不断调整和优化策略,以适应不断变化的网络环境。

7. IIS与HttpHandlers的集成

7.1 IIS集成概述

在本章节中,我们将深入探讨如何将自定义的HttpHandlers集成到IIS(Internet Information Services)中,并确保它们能够高效地工作。IIS是微软提供的一套用于搭建、管理、运行Web应用的服务器产品。将HttpHandlers集成到IIS中,是实现诸如防盗链等高级Web功能的重要步骤。我们需要了解IIS的请求处理流程,并配置相应的HttpHandlers来处理这些请求。

7.2 配置web.config以集成HttpHandlers

在IIS中,我们通常使用web.config文件来配置HttpHandlers。web.config文件是ASP.NET应用的配置文件,可以用来指定如何处理特定类型的请求。下面是一个基本的web.config配置片段,用于注册一个HttpHandler:

<configuration>

<system.web>

<httpHandlers>

<add verb="*" path="*.do" type="YourNamespace.YourHandler, YourAssembly" />

</httpHandlers>

</system.web>

</configuration>

在上述配置中, <add> 标签用于添加一个新的HttpHandler, verb 属性指定了该Handler要处理的HTTP方法(如GET, POST等), path 属性指定了Handler将处理的请求路径。 type 属性指定了Handler类的完整名称及其所在的程序集。

7.3 集成后的工作流程

集成自定义的HttpHandlers到IIS后,每当有符合 path 属性指定的请求到达时,IIS会自动将这个请求转交给相应的HttpHandler进行处理。Handler的 ProcessRequest 方法会被调用,并且可以在其中执行一系列操作,例如权限验证、请求数据处理、生成自定义响应等。

public class YourHandler : IHttpHandler

{

public void ProcessRequest(HttpContext context)

{

// 自定义处理逻辑

}

public bool IsReusable

{

get { return false; }

}

}

7.4 IIS与HttpHandlers集成后的优化

在集成到IIS之后,我们还需要考虑优化策略以提升性能。例如,可以使用缓存来存储频繁访问的数据,或者使用异步处理来提高处理请求的效率。此外,针对防盗链系统,还可以加入令牌验证和IP限制等高级策略来进一步加强安全。

7.5 部署与维护策略

部署自定义的HttpHandlers到生产环境后,需要定期检查和维护,以确保系统稳定运行。监控请求日志和错误日志对于识别和解决问题至关重要。定期更新HttpHandlers以修复潜在的安全漏洞,并确保与新版本的IIS兼容,也是一个需要持续进行的工作。

graph LR

A[IIS接收到请求] --> B{请求路径匹配?}

B -- 是 --> C[调用对应的HttpHandler]

B -- 否 --> D[处理其他请求]

C --> E[执行Handler中的逻辑]

E --> F[生成响应]

F --> G[返回响应给客户端]

在上述流程图中,我们可以看到IIS接收到请求后,会判断请求路径是否与注册的HttpHandler匹配。如果匹配,将调用对应的HttpHandler来执行逻辑,并最终返回响应给客户端。这是一个高效而简洁的流程,是实现Web功能的关键所在。

通过上述内容,我们深入了解了如何将自定义HttpHandlers集成到IIS中,并且了解了整个请求处理和响应生成的流程。在未来的章节中,我们将继续探讨如何将这些基础应用到更为复杂和实用的场景中,例如防盗链系统的实现。

简介:在互联网安全领域,防盗链系统通过C#和httpHandlers技术来保护网站资源,如图片、视频和音频文件,不被非法使用。本文详细阐述了实现防盗链系统的关键技术点,包括检查HTTP请求的来源(Referer)、限制IP地址访问、令牌验证和使用HttpModule等策略。并提供了一个C#自定义HttpHandler类的实现案例,以及如何在web.config中注册HttpHandler以处理特定资源的请求。通过这些方法,网站可以有效地防止资源盗链,同时保持用户体验的流畅。

更多推荐

已为社区贡献13条内容

已为社区贡献13条内容

所有评论(0)