现代JavaScript CSRF防护:跨站请求伪造的终极防范指南

在现代Web开发中,CSRF(跨站请求伪造)攻击是常见的安全威胁之一。本文将通过modern-js-cheatsheet项目,为您详细介绍JavaScript中的CSRF防护机制,帮助您构建更加安全的Web应用。💪## 什么是CSRF攻击?🔍CSRF攻击是一种恶意利用,攻击者诱使用户在不知情的情况下执行非预期的操作。例如,当用户登录银行网站后,点击了恶意链接,可能会在用户不知情的情况下

现代JavaScript CSRF防护:跨站请求伪造的终极防范指南

在现代Web开发中,CSRF(跨站请求伪造)攻击是常见的安全威胁之一。本文将通过modern-js-cheatsheet项目,为您详细介绍JavaScript中的CSRF防护机制,帮助您构建更加安全的Web应用。💪

什么是CSRF攻击?🔍

CSRF攻击是一种恶意利用,攻击者诱使用户在不知情的情况下执行非预期的操作。例如,当用户登录银行网站后,点击了恶意链接,可能会在用户不知情的情况下进行资金转账。

CSRF防护的核心原理

令牌验证机制

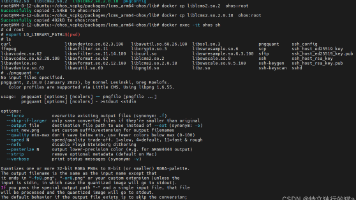

CSRF防护的核心在于验证请求的来源。通过生成唯一的令牌(token),服务器可以确认请求的合法性。在modern-js-cheatsheet项目中,我们可以看到异步请求中的令牌使用示例:

async function fetchPostById(postId) {

const token = (await fetch('token_url')).json().token;

const post = (await fetch(`/posts/${postId}?token=${token}`)).json();

现代JavaScript中的安全实践

随着ES6+特性的普及,现代JavaScript提供了更加优雅的安全防护方式。使用async/await语法,我们可以更清晰地管理令牌验证流程。

5种有效的CSRF防护策略

1. 同步令牌验证

在每次请求中携带令牌,服务器验证令牌的有效性。这种方法简单直接,但需要确保令牌的安全性。

2. 双重Cookie验证

通过设置双重Cookie来验证请求的合法性,这是目前很多大型网站采用的安全策略。

3. Referer检查

通过检查HTTP Referer头来确认请求的来源,但这种方法可能被绕过。

4. SameSite Cookie属性

利用浏览器的SameSite Cookie特性,可以有效防止CSRF攻击。

5. 自定义HTTP头验证

通过设置自定义HTTP头来进行请求验证。

实战示例:构建安全的API请求

让我们通过一个实际例子来展示如何在现代JavaScript中实现CSRF防护:

// 获取CSRF令牌

const getCSRFToken = async () => {

const response = await fetch('/csrf-token');

return response.json().token;

}

// 发送安全请求

const secureFetch = async (url, options = {}) => {

const csrfToken = await getCSRFToken();

const config = {

...options,

headers: {

...options.headers,

'X-CSRF-Token': csrfToken

};

// 使用示例

secureFetch('/api/transfer', {

method: 'POST',

body: JSON.stringify({ amount: 1000 })

.then(response => response.json())

.then(data => console.log('安全请求成功:', data))

.catch(error => console.error('请求失败:', error));

最佳实践总结

- 始终使用HTTPS - 确保数据传输的安全性

- 实现令牌过期机制 - 定期更新令牌

- 验证请求来源 - 检查Referer和Origin头

- 使用安全的随机数生成器 - 确保令牌的不可预测性

进阶防护技巧

环境变量配置

在项目配置文件中设置安全参数:

# _config.yml 中的安全配置示例

security:

csrf:

enabled: true

token_length: 32

expiration: 3600 // 1小时

常见误区与解决方案

误区1:认为HTTPS就足够安全

解决方案:HTTPS只是基础,必须结合其他防护措施。

误区2:忽略移动端的安全

解决方案:为移动应用实现专门的CSRF防护机制。

测试与验证

确保您的CSRF防护机制有效运行:

// 测试防护机制

const testCSRFProtection = async () => {

try {

await secureFetch('/api/test');

console.log('✅ CSRF防护机制运行正常');

} catch (error) {

console.error('❌ CSRF防护机制存在漏洞');

}

通过本文介绍的modern-js-cheatsheet CSRF防护方法,您可以构建更加安全的Web应用程序。记住,安全是一个持续的过程,需要不断更新和改进防护措施。🛡️

记住:在Web安全领域,预防胜于治疗。尽早实施CSRF防护,为您的用户提供更好的安全保障。

更多推荐

已为社区贡献31条内容

已为社区贡献31条内容

项目地址: https://gitcode.com/gh_mirrors/mo/modern-js-cheatsheet

项目地址: https://gitcode.com/gh_mirrors/mo/modern-js-cheatsheet

所有评论(0)