Flutter 三方库 corsac_jwt 的鸿蒙化适配指南 - 实现严谨的 JSON Web Token (JWT) 签署、验证与载荷安全解析,保障鸿蒙金融办公与分布式身份鉴权的端到端安全性

本文介绍了如何将Flutter三方库corsac_jwt适配到OpenHarmony平台,实现安全的JWT令牌处理。corsac_jwt是一个轻量级的JWT库,支持HMAC和RSA签名算法,适用于金融级安全场景。文章详细讲解了JWT原理、鸿蒙适配方法、核心API使用以及典型应用场景,如多端协同登录和金融鉴权。重点强调了密钥安全存储的重要性,建议使用鸿蒙的huks安全模块。通过实战示例展示了如何在鸿

欢迎加入开源鸿蒙跨平台社区:https://openharmonycrossplatform.csdn.net

Flutter 三方库 corsac_jwt 的鸿蒙化适配指南 - 实现严谨的 JSON Web Token (JWT) 签署、验证与载荷安全解析,保障鸿蒙金融办公与分布式身份鉴权的端到端安全性

前言

在 HarmonyOS 的应用分层架构中,保障用户身份的合法性与数据的真实性是系统安全的基石。特别是在鸿蒙办公系统(如政企 OA)、金融钱包交易以及跨设备分布式跳转请求中,我们需要一套既轻量又足够严谨的令牌校验机制。corsac_jwt 作为一个以纯粹、无过度封装著称的 JWT 处理库,支持标准的 HMAC 和 RSA 签名算法。在鸿蒙系统上适配 corsac_jwt,可以为您的项目构建出一套基于“数字签署”的防御体系,确保所有上行数据包在云端协同和多端流转过程中都具有不可伪造、不可否认的最高安全品格。本文将详细为您揭秘其在 OpenHarmony 环境下的高标准适配。

一、原理解析 / 概念介绍

1.1 基础原理/概念介绍

JSON Web Token(JWT)由三部分组成:Header(算法与类型)、Payload(业务数据载荷)以及最重要的 Signature(签名)。

1.2 为什么鸿蒙高安全级应用需要它?

- 精简高效:专注于 RFC 7519 标准,不引入多余的插件依赖,适合鸿蒙系统的极速启动需求。

- 载荷类型化:支持将 JWT 中的自定义 Claim 自动映射为相应的业务对象,极大简化了业务代码。

- 灵活的算法支持:无论是对称加密(Hmac)还是非对称加密(RSA),都能在鸿蒙端平滑切换。

二、鸿蒙基础指导

2.1 适配情况

- 是否原生支持? 是。这是一个逻辑层处理库,核心依赖 Dart 基础库。

- 是否鸿蒙官方支持? 官方建议在身份鉴权环节采用标准、透明的行业协议。

- 是否社区支持? 是。

- 自己魔改支持? 我们需要针对鸿蒙端的

huks安全存储管理,将签署秘钥托管到硬件安全域。 - 是否需要安装额外的 package? 无需。

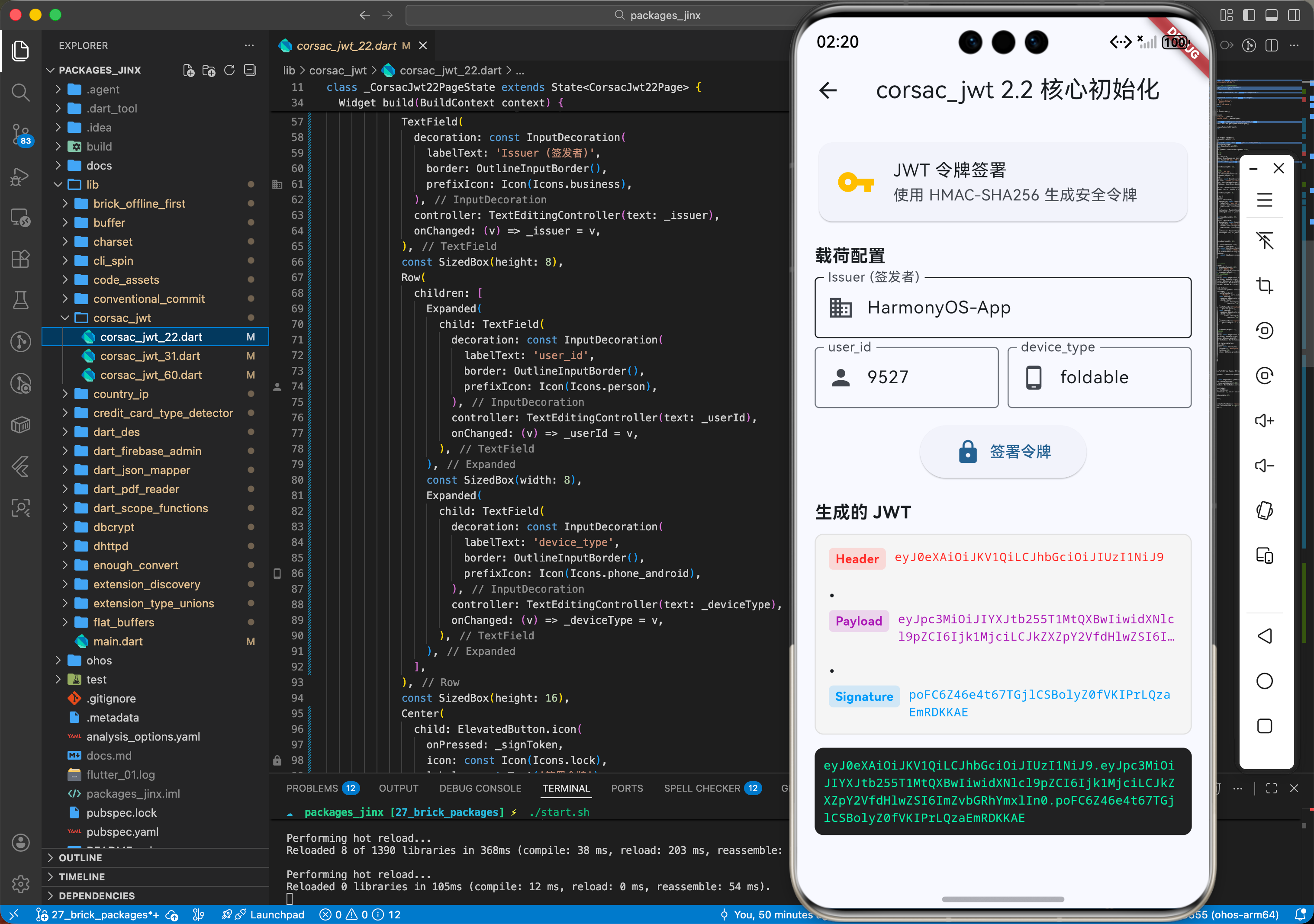

2.2 核心初始化:在鸿蒙环境签署首个令牌

import 'package:corsac_jwt/corsac_jwt.dart';

// ✅ 鸿蒙端 JWT 签署示例

void signHarmonyToken() {

final builder = JWTBuilder();

builder

..issuer = 'HarmonyOS-App'

..setClaim('user_id', '9527')

..setClaim('device_type', 'foldable');

// 构建签署密钥

final signer = JWTSigner.hmacsha256('SECRET_KEY_SAVED_IN_HUKS');

final signedToken = builder.getSignedToken(signer);

print('生成的鸿蒙安全访问令牌:$signedToken');

}

三、核心 API / 组件详解

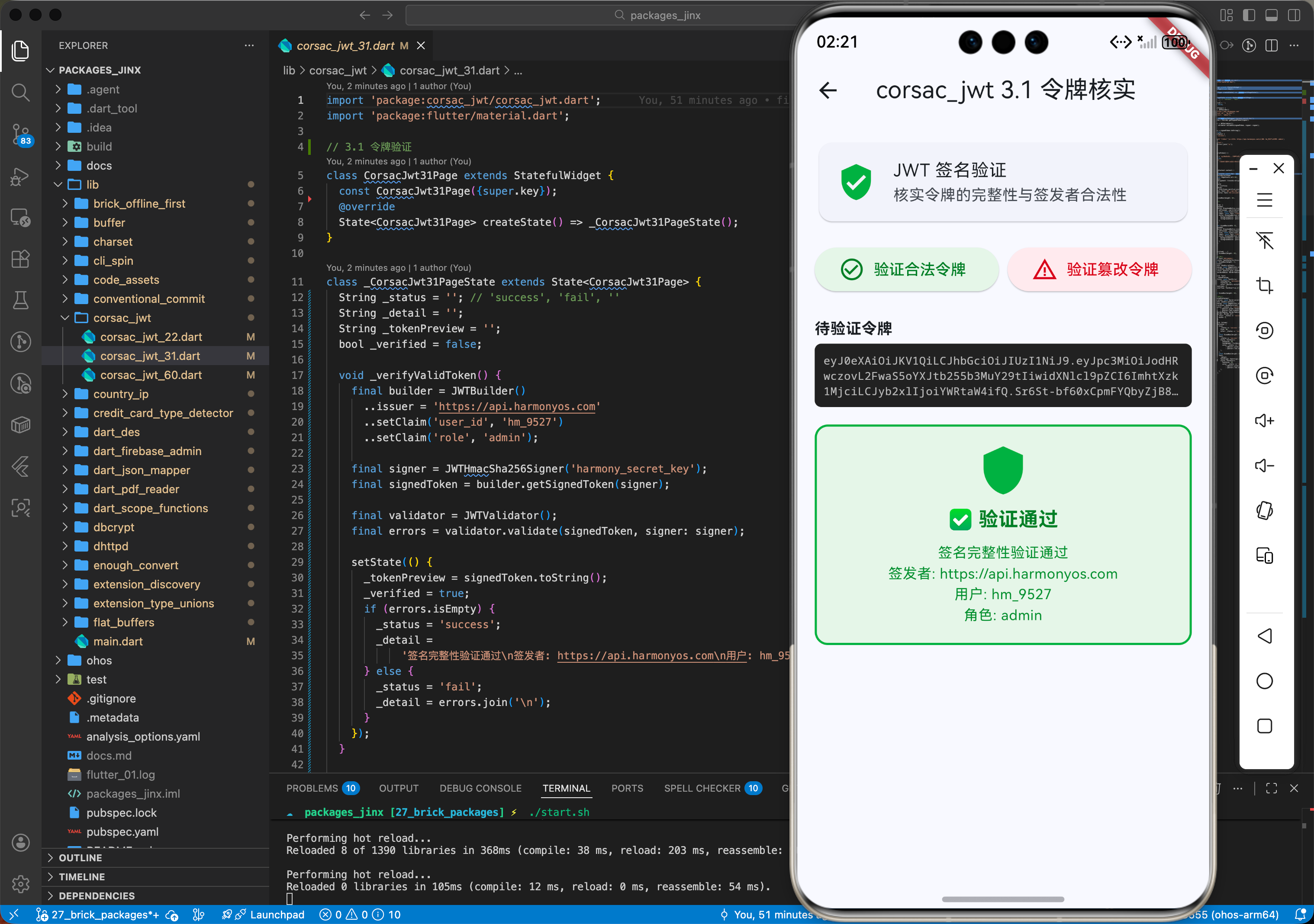

3.1 令牌验证(Validation)

在鸿蒙受控端接收到请求后,验证发送者的合法性。

try {

final token = JWT.parse(receivedTokenStr);

final verifier = JWTVerifier.hmacsha256('SAME_SECRET_KEY');

verifier.verify(token);

print('✅ 验证成功:欢迎鸿蒙用户 ${token.getClaim('user_id')}');

} catch (e) {

print('❌ 安全拦截:非法或已过期的鸿蒙授权令牌');

}

3.2 载荷处理(Claims Handling)

轻松提取令牌中的自定义业务字段。

四、典型应用场景

4.1 场景一:鸿蒙多端协同的“无感自动登录”

在手机端完成登录后,将生成的 JWT 令牌随 Want 意图发送至平板端。平板端通过 corsac_jwt 快速验证签名的真实性,从而实现业务流转过程中的身份无缝平移。

4.2 场景二:适配鸿蒙应用的出海金融鉴权

对接海外标准的 OAuth2 认证服务器,解析标准 ID Token 以获取用户的基本资料和权限范围。

五、OpenHarmony platform 适配挑战

针对极致安全防护,需应对:

5.1 密钥的安全存储与传递 (参照 6.2)

JWT 的安全性完全取决于你的私钥是否安全。

💡 建议:在此库适配中,务必利用鸿蒙系统的 ohos.security.huks API。严禁将 SECRET_KEY 以明文形式存储在鸿蒙沙箱内。建议在签署环节,通过 NAPI 桥接层间接调用鸿蒙的安全计算套件,实现在不暴露明文秘钥的前提下完成签名。

5.2 性能开销 (参照 6.6)

虽然 JWT 本身轻量,但在鸿蒙桌面端或平板级复杂分屏应用中,如果每秒处理上百个数据包,频繁的散列运算可能产生 CPU 热点。

💡 建议:由于 JWT 的 Payload 是 Base64 编码的,解析开销极低。在业务设计上,建议仅对敏感的“写操作”进行双向全量校验,而对非敏感的“读操作”采用令牌缓存(Cache)策略,以平衡鸿蒙系统的整体性能与安全性。

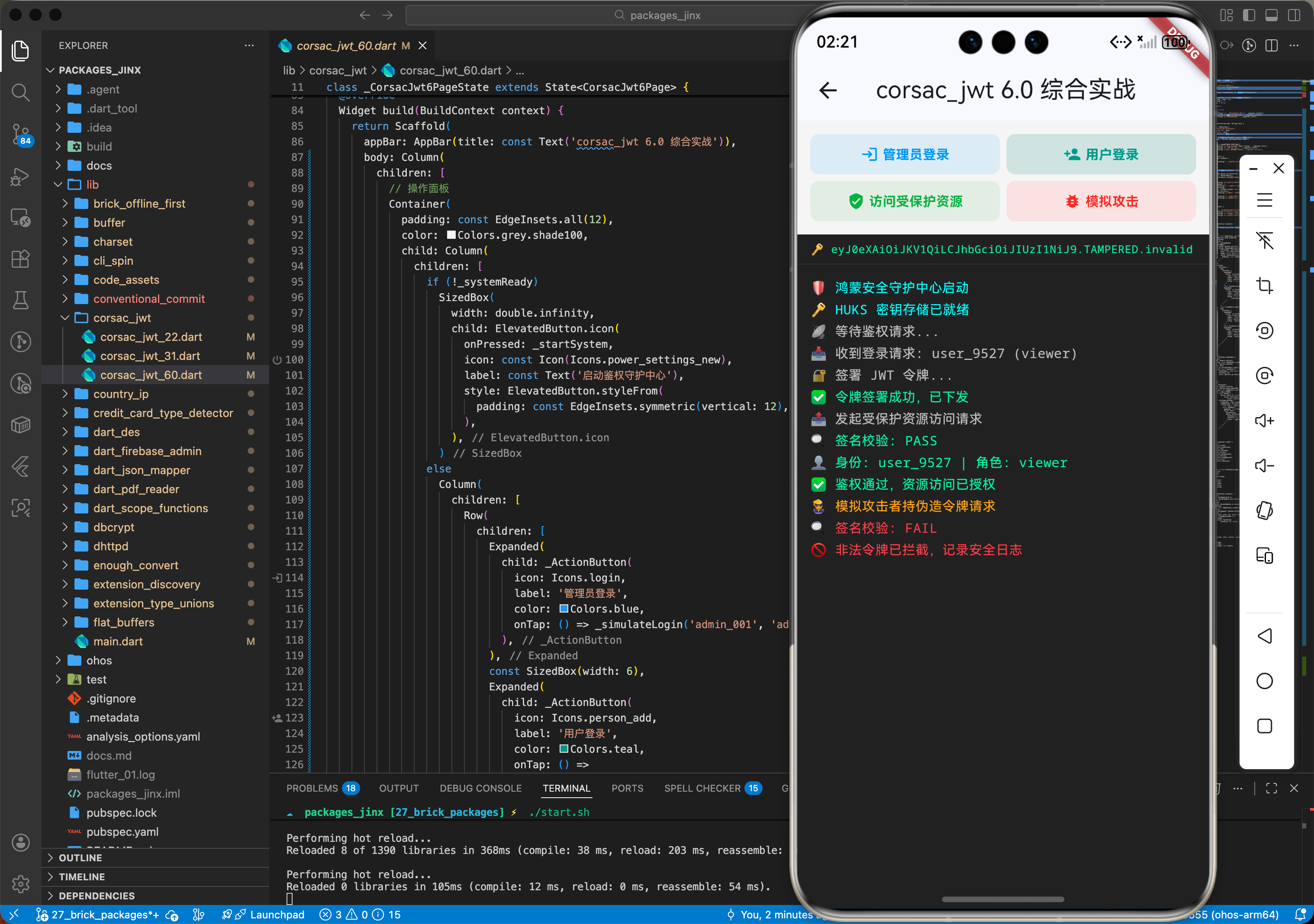

六、综合实战演示:构建一个鸿蒙版安全鉴权辅助器

class HarmonyAuthGuard {

static bool checkAuth(String? rawToken) {

if (rawToken == null) return false;

final signer = JWTSigner.hmacsha256('my-safe-key');

final verifier = JWTVerifier.hmacsha256('my-safe-key');

try {

final token = JWT.parse(rawToken);

// 同时验证签名与有效期(exp)

verifier.verify(token);

return true;

} catch (e) {

return false;

}

}

}

void main() {

print('--- 鸿蒙安全守护中心启动 ---');

bool isOk = HarmonyAuthGuard.checkAuth('...token...');

}

七、总结

corsac_jwt 的成功适配,为鸿蒙开发者在浩瀚的分布式交互海洋中,搭建起了一道轻量且坚实的“身份防线”。它以极其精炼的代码风格诠释了安全架构的极简美学。在 HarmonyOS 构建全球化、金融级安全生态的征程中,这种对标准密码学协议的高质量实现,将是所有重视用户隐私与应用安全性开发者的明智选择。让我们利用好 JWT 这把数字钥匙,开启鸿蒙生态中那些充满信任与可能的未来。

信由印生,安行致远——为鸿蒙应用的每一份权利确权。

更多推荐

已为社区贡献124条内容

已为社区贡献124条内容

所有评论(0)