网络渗透测试实验一

实验中,从被动信息收集(如搜索引擎高级搜索、IP/MAC地址解析、公开情报搜集)到主动扫描探测(如NMAP端口扫描、服务识别、漏洞搜索),再到简单的漏洞利用尝试(如弱口令爆破)和网络流量分析,这些步骤模拟的正是道德黑客在执行渗透测试时所遵循的标准流程:信息收集、威胁建模、漏洞分析、渗透尝试、报告撰写。在过滤器中使用ip.src==[ip] and icmp,即可仅查看两机间ping操作产生的流量,

1、用搜索引擎Google或百度搜索麻省理工学院网站中文件名包含“network security”的pdf文档,截图搜索得到的页面。

浏览器进入baidu,在百度上搜索inurl:pdf network security site:mit.edu,即可。

2、编码解码,将Z29vZCBnb29kIHN0dWR5IQ==解码。截图。

直接在网上搜索base64在线解码

3、地址信息

3.1内网中捕获到一个以太帧,源MAC地址为:98-CA-33-02-27-B5;目的IP地址为:202.193.64.34,回答问题:该用户使用的什么品牌的设备,访问的是什么网站?并附截图。

直接输入standards-oui.ieee.org/oui/oui.txt,搜索98-CA-33,发现使用的是Apple苹果

在线工具搜索202.193.64.34,确定访问的网站是桂林电子科技大学。

3.2 访问https://whatismyipaddress.com得到MyIP信息,利用ipconfig(Windows)或ifconfig(Linux)查看本机IP地址,两者值相同吗?如果不相同的话,说明原因。

显示不一样,这是因为一个是内网私有ip,一个是公网ip:内网私有IP是路由器在本地分配到的地址,公网ip是被访问网站看到的地址。

4、利用ZoomEye搜索一个基于WordPress的CMS网站,查阅资料描述其可能存在的安全问题。

在ZoomEye中使用app="WordPress",随便找一个网站,点击后找到相关漏洞

5、NMAP使用

Kali、Metasploitable2均采用NAT模式。

5.1利用NMAP扫描Metasploitable2(需下载虚拟机镜像)的端口开放情况。并附截图。说明其中四个端口的提供的服务,查阅资料,简要说明该服务的功能。

1. 21/tcp – FTP(文件传输协议)

服务:vsftpd 2.3.4(您的扫描未显示版本,但 Metasploitable2 默认使用此版本)

功能:用于在客户端与服务器之间传输文件。用户可以通过 FTP 客户端上传、下载、删除服务器上的文件。

安全问题:该版本的 vsftpd 存在著名的后门漏洞(CVE-2011-2523)。攻击者可以在用户名末尾加上 :) 符号触发后门,获得 root 权限的 shell。

2. 80/tcp – HTTP(Web 服务)

服务:Apache httpd 2.2.8(Metasploitable2 默认)

功能:提供网页访问服务。Metasploitable2 上运行了多个 Web 应用,包括:

DVWA(Damn Vulnerable Web Application)—— 故意设计存在漏洞的 PHP/MySQL 应用,用于安全练习。

phpMyAdmin —— MySQL 数据库的 Web 管理界面。

Mutillidae —— 另一个包含漏洞的 Web 应用。

安全问题:Apache 版本较旧,可能存在缓冲区溢出、目录遍历等漏洞。Web 应用本身包含 SQL 注入、XSS、文件包含等大量漏洞。

3. 3306/tcp – MySQL 数据库服务

服务:MySQL 5.0.51a-3ubuntu5

功能:关系型数据库管理系统,用于存储、管理和查询结构化数据。Web 应用(如 DVWA)使用 MySQL 存储用户数据、设置等信息。

安全问题:

默认配置可能存在弱密码(如 root 用户密码为空或简单)。

旧版本可能存在身份验证绕过、权限提升等漏洞。

如果未正确配置网络访问控制,可能导致未授权访问和数据泄露。

4. 5900/tcp – VNC(虚拟网络控制台)

服务:VNC(Virtual Network Computing)

功能:提供远程图形化桌面访问。允许用户通过网络控制另一台计算机的桌面环境。

安全问题:

Metasploitable2 上的 VNC 服务通常配置了弱密码或空密码。

如果未加密,所有传输内容(包括密码)可能被窃听。

旧版本 VNC 可能存在缓冲区溢出等远程代码执行漏洞。

5.2利用NMAP扫描Metasploitable2的操作系统类型,并附截图。

使用指令nmap -O [目标],即可查询操作系统

5.3 利用NMAP穷举 Metasploitable2上dvwa的登录账号和密码。

直接使用nmap -p80 --script http-form-brute --script-args http-form-brute.path=/dvwa/login.php [目标] -d

6、Winhex简单数据恢复与取证

6.1 elephant.jpg不能打开了,利用WinHex修复,说明修复过程。

将破损文件拖入WinHex中,仅需把文件开头的00 00改为FF D8就可以了

6.2 尝试使用数据恢复软件恢复你的U盘中曾经删除的文件。

Winhex是一款用于数据恢复的一款软件。打开一个新U盘,里面什么也没有,再以然后以管理员身份运行,提示更新快照,选择更新,就会出现之前U盘上删除的内容,创建文件夹存放所需回复的数据,选择要恢复的数据右键,选择“恢复/复制”,再查看U盘上的内容,发现数据已经恢复。

7、(该步骤两位同学配合完成)某个同学手机作为热点,两台物理机连接到该热点,两台物理机都开启Wireshark,PC1 ping PC2。

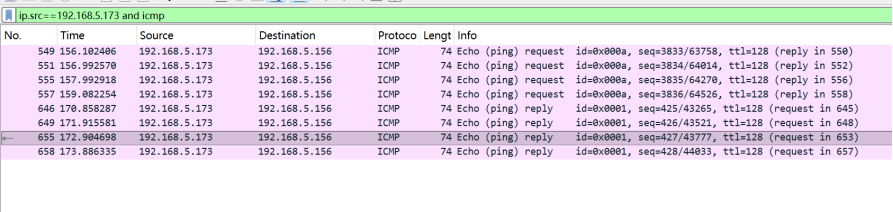

7.1 Wireshark中如何仅查看两机间ping操作产生的流量,你定义的过滤规则是什么?并进行分析,ping操作用到什么协议?

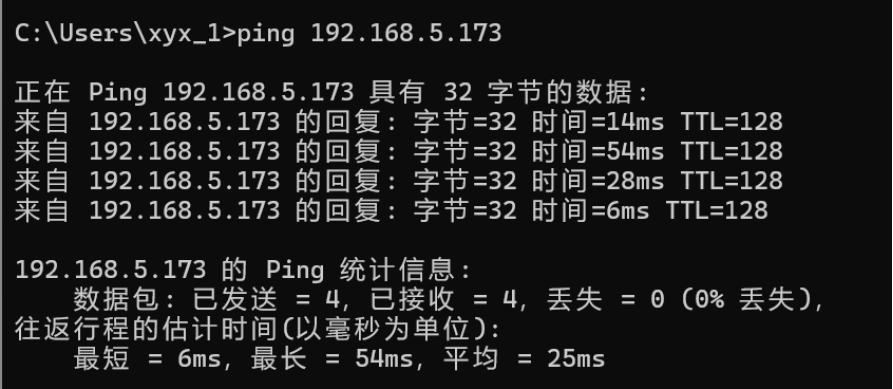

在过滤器中使用ip.src==[ip] and icmp,即可仅查看两机间ping操作产生的流量,我定义的是ip.src==192.168.5.173 and icmp,ing操作用到的是icmp协议

7.2 ping作为一个应用,是否用到传输层协议,如果用到是哪一个传输层协议(TCP或UDP)

ping 作为应用,直接使用网络层的 ICMP 协议,不经过传输层,因此既不使用 TCP,也不使用 UDP

8、gobyhttps://gobies.org/应用,安装并试用该漏洞扫描器,扫描结果截图并分析。

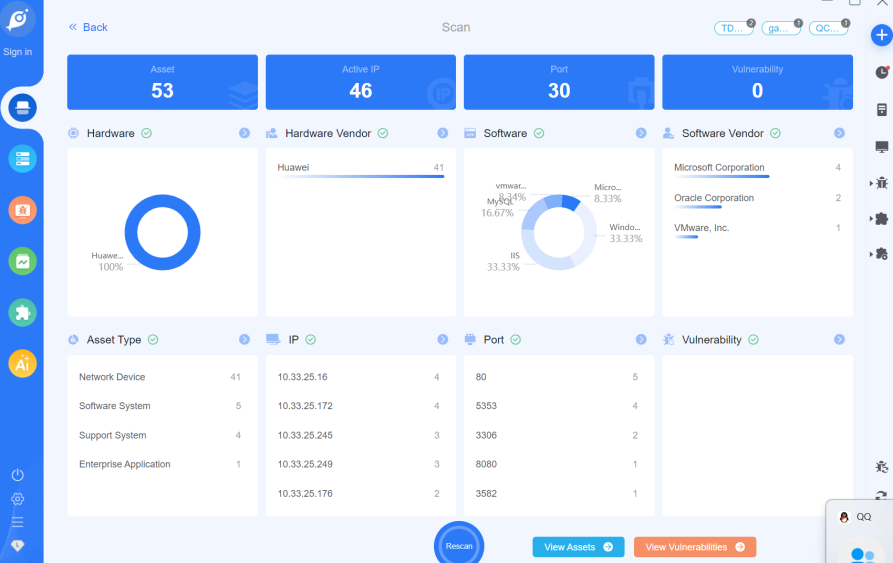

这是一个内部网络资产扫描结果

资产以华为网络设备为主,软件环境涉及 VMware、Microsoft、Oracle。

未发现漏洞(可能扫描规则较宽松,或确实没有高危漏洞)。

仪表板设计用于展示资产分布、活跃 IP、开放端口等,适用于安全运维人员监控内网安全状况。

实验小结

本次实验通过多个环节的操作与实践,使我对“道德黑客”(Ethical Hacking)有了更具体、深入的理解。

首先,道德黑客并非破坏性的攻击行为,而是一套系统化、授权许可下的安全评估方法。实验中,从被动信息收集(如搜索引擎高级搜索、IP/MAC地址解析、公开情报搜集)到主动扫描探测(如NMAP端口扫描、服务识别、漏洞搜索),再到简单的漏洞利用尝试(如弱口令爆破)和网络流量分析,这些步骤模拟的正是道德黑客在执行渗透测试时所遵循的标准流程:信息收集、威胁建模、漏洞分析、渗透尝试、报告撰写。其核心目的是赶在恶意攻击者之前,主动发现系统、网络或应用中的安全弱点,从而帮助所有者进行修复,提升整体安全防护水平。

其次,实验深刻体现了道德黑客的“道德”与“合法”边界。所有操作均在授权的、隔离的实验环境中进行(如Metasploitable2靶机、自建热点网络)。例如,使用ZoomEye搜索公网设备时,我们关注的是公开的安全情报而非实施入侵;使用NMAP扫描的是自己控制的靶机而非任何未经授权的系统。这强调了道德黑客必须严格遵守法律和授权范围,其工作的价值建立在信任和责任之上,与以窃取数据、破坏系统为目的的恶意黑客行为有本质区别。

再者,实验展示了安全技术的“双刃剑”特性。像WinHex数据恢复、Wireshark流量分析、Goby漏洞扫描这些工具,在攻击者手中是利器,在安全人员手中则是强大的防御和取证工具。这提醒我们,技术本身并无善恶,关键在于使用者的意图与行为是否符合道德与法律规范。作为一名学习网络安全的学生或从业者,培养强烈的法律意识、职业道德和社会责任感,与掌握精湛的技术技能同等重要。

最后,通过实际操作,我认识到网络安全是一个持续对抗、不断演进的领域。CMS的已知漏洞、弱口令问题、未加密的协议(如ICMP/ping)等都曾是或仍是真实世界中的安全风险点。道德黑客需要保持持续学习,跟进最新的漏洞、攻击手法和防御技术,才能有效地履行其职责,为构建更安全的数字世界贡献力量。

综上所述,本次实验不仅是一系列技术操作的练习,更是一次对道德黑客职业内涵、伦理规范和工作方法的生动体验。它让我明白,真正的网络安全专家,既是技术上的“攻破者”,更是伦理上的“守护者”。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)